Principaux points à retenir

Dans le monde du Web3, l’octroi d’approbations illimitées crée des vulnérabilités que les pirates peuvent exploiter via des failles de contrats intelligents ou de l’ingénierie sociale.

Révisez et révoquez régulièrement les approbations inutiles pour empêcher tout accès non autorisé à vos actifs.

Protégez vos fonds avec des outils comme Binance Web3 Wallet et restez constamment informé des risques de sécurité Web3.

Dans un monde de finance décentralisée, quel est le coût d’une approbation négligée ? Si les contrats intelligents peuvent simplifier les transactions, ces interactions introduisent également des risques de sécurité uniques, en particulier lorsque les utilisateurs accordent une autorisation illimitée à des tiers pour accéder à leurs fonds et les gérer. Dans notre blog précédent, nous avons abordé les risques liés aux approbations des contrats intelligents et des comptes détenus en externe (EOA). Dans cet article, nous allons approfondir les risques d’approbation supplémentaires, en particulier sur les chaînes de machines virtuelles Ethereum (EVM) et comment vous pouvez protéger vos actifs contre ces menaces.

Comprendre les Risques d'Approbation sur EVM

De nombreux utilisateurs supposent qu'interagir avec des projets bien connus ou audités garantit que leurs fonds sont complètement en sécurité. Cependant, même les projets les plus soigneusement conçus, en particulier dans l'espace décentralisé, ne sont pas à l'abri des piratages. Les approbations illimitées augmentent le risque en donnant aux contrats intelligents un contrôle illimité sur les actifs de votre portefeuille lorsque l'application ou la plateforme en laquelle vous aviez confiance dans le passé est compromise.

Cela devient encore plus dangereux car les utilisateurs approuvent souvent des contrats intelligents par commodité et oublient ensuite. Au fil du temps, ces approbations oubliées se transforment en vulnérabilités cachées, prêtes à être exploitées. Si la sécurité d'un projet est compromise, les hackers peuvent utiliser ces approbations illimitées pour vider instantanément vos fonds, sans avoir besoin d'une autre action de votre part. Ne pas limiter ou révoquer périodiquement les approbations, c'est comme laisser votre porte déverrouillée, rendant vos actifs une cible facile. C'est pourquoi il est essentiel de gérer vos approbations avec soin dans l'écosystème Web3.

Vous vous demandez peut-être comment la sécurité d'un projet pourrait être compromise. Deux méthodes courantes se distinguent : exploiter les vulnérabilités dans le code des contrats intelligents et utiliser des tactiques d'ingénierie sociale pour manipuler les développeurs. Les deux approches peuvent ouvrir la porte aux attaquants pour obtenir un accès non autorisé aux fonds des utilisateurs.

Exploitation des Vulnérabilités des Contrats Intelligents

Les contrats intelligents forment la colonne vertébrale de la fonctionnalité blockchain, permettant des fonctionnalités telles que la création de jetons, le prêt, le staking et le pontage. Cependant, comme pour tout logiciel, aucun code n'est totalement exempt de vulnérabilités. Ces faiblesses deviennent des cibles de choix pour les attaquants, en particulier dans les projets populaires avec de grandes bases d'utilisateurs ou des fonds substantiels en jeu.

Voici comment une telle attaque peut se dérouler.

Trouver une Cible Appropriée : Les hackers se concentrent sur des projets bien connus, analysant leurs contrats intelligents à la recherche de défauts exploitables. Avec la nature transparente de la blockchain, ce processus est autant une question de patience que de compétence, car les attaquants recherchent méticuleusement des erreurs de codage ou des oublis logiques.

La Violation : Une fois une vulnérabilité identifiée, les attaquants obtiennent un accès non autorisé aux contrats du projet. À partir de là, leur objectif est clair : siphonner des fonds. Ils visent à vider les pools de liquidité, les réserves de prêt, ou à exploiter directement les utilisateurs qui interagissent avec le contrat compromis.

L'Évacuation : Le risque est considérablement amplifié pour les utilisateurs qui ont accordé des approbations illimitées au contrat compromis. Ces approbations fournissent un accès illimité aux jetons dans leurs portefeuilles. Les attaquants peuvent exécuter des fonctions comme transferFrom() pour retirer l'intégralité du solde de jetons, pas seulement une fois, mais à plusieurs reprises. Tout nouveau dépôt dans le même portefeuille reste également vulnérable tant que l'approbation illimitée est active.

En conséquence, les utilisateurs risquent de perdre à la fois leurs fonds actuels et tout dépôt futur jusqu'à ce que l'approbation soit révoquée. Bien que les approbations illimitées puissent sembler pratiques, elles peuvent rapidement devenir une vulnérabilité sérieuse. C'est pourquoi il est important de développer l'habitude de revoir et de révoquer les contrats intelligents inutiles ou rarement utilisés. Il est toujours plus sûr de prendre une minute pour réapprouver un contrat que de risquer de perdre vos fonds.

Ingénierie Sociale

Bien que les contrats intelligents puissent être vulnérables, l'erreur humaine est souvent la clé d'une violation. Les attaquants ciblent les développeurs ou les propriétaires de projets, exploitant la confiance pour accéder à des systèmes sensibles. Une tactique courante consiste en des arnaques de logiciels malveillants, où des acteurs malveillants trompent les individus pour qu'ils téléchargent des programmes malveillants. Une fois installés, ces programmes peuvent voler des clés privées, accéder à des portefeuilles ou manipuler des contrats, drainant à la fois les fonds du projet et les soldes des utilisateurs. Ainsi, l'ingénierie sociale est une menace sérieuse qui peut impacter l'ensemble de l'écosystème.

Exemples Concrets

Vulnérabilités dans les Mises à Niveau de Contrats Intelligents : Protocole LI.FI

Une vulnérabilité lors d'une mise à niveau de contrat intelligent sur la plateforme LI.FI a permis à un attaquant d'exécuter des appels arbitraires à n'importe quel contrat sans validation appropriée. Ce défaut a permis à l'attaquant d'exploiter les portefeuilles qui avaient accordé des approbations de jetons infinies aux contrats LI.FI. En tirant parti de ces permissions non vérifiées, l'attaquant pouvait retirer des fonds de ces portefeuilles sans nécessiter d'autre autorisation de la part des utilisateurs. Étant donné que les vulnérabilités peuvent surgir de manière inattendue, il est toujours plus sûr de faire preuve de prudence en révoquant les permissions chaque fois que cela est possible.

Compromettre des Signataires Multi-sig : Radiant Capital

Des acteurs malveillants ont ciblé et compromis les appareils de trois signataires multi-sig, prenant le contrôle d'un portefeuille multi-signature appartenant à Radiant Capital. En utilisant cet accès, ils ont transféré la propriété du portefeuille à eux-mêmes et ont poussé une mise à jour vers les contrats de pool de prêt. Cette mise à jour leur a permis de vider tous les fonds des pools de prêt, ainsi que des portefeuilles d'utilisateurs qui avaient accordé des approbations illimitées. Les utilisateurs qui n'ont pas révoqué leurs approbations illimitées restent à risque, en particulier sur certaines blockchains.

Ce cas illustre les dangers de ne pas révoquer les approbations après une violation. Un utilisateur de portefeuille Web3, comme montré ci-dessous, avait accordé une approbation illimitée au contrat de pool de prêt compromis de Radiant Capital. L'allocation "illimitée" signifiait que le contrat pouvait retirer des jetons du portefeuille de l'utilisateur sans restriction.

Tant que l'approbation reste active, l'attaquant peut vider à plusieurs reprises le BUSC-USD du portefeuille de l'utilisateur. De plus, tout nouveau dépôt dans le portefeuille est également à risque, car le contrat conserve l'autorisation de retirer des fonds. Ce scénario souligne le besoin critique pour les utilisateurs de revoir et de révoquer les approbations lorsqu'une violation de la sécurité se produit pour protéger leurs actifs.

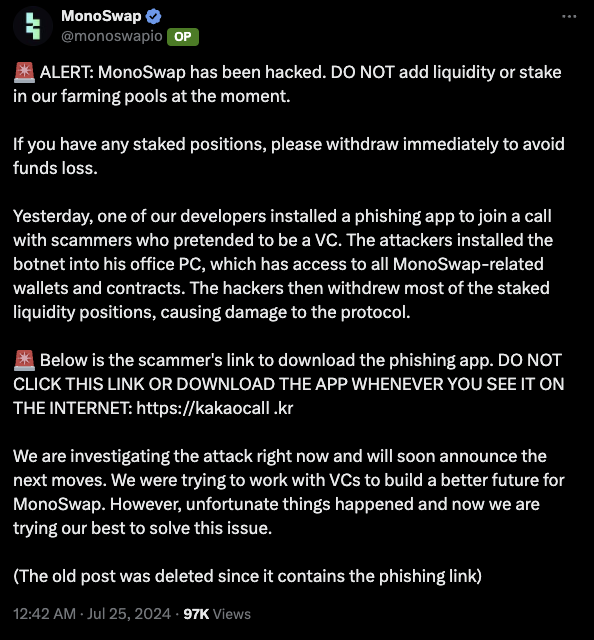

Ingénierie Sociale : Monoswap

Un développeur de Monoswap est tombé victime d'une arnaque ciblée lorsque des attaquants se sont fait passer pour des capital-risqueurs. Pour participer à un appel où ils discuteraient prétendument d'une opportunité de financement, le développeur a été trompé en installant une imitation malveillante du messager Kakaotalk. À son insu, les attaquants ont profité de cette opportunité pour installer un botnet sur son PC de bureau, qui avait accès aux portefeuilles et contrats liés à Monoswap.

Avec cet accès, les acteurs malveillants ont retiré la majorité des positions de liquidité mises en jeu, infligeant des dommages importants au protocole et entraînant des pertes pour ses utilisateurs. Cet incident souligne l'importance de maintenir des protocoles de sécurité stricts et de vérifier la légitimité de toute application ou communication avant d'accorder l'accès à des systèmes sensibles.

Façons de se Protéger

Dans le monde de Web3, rester vigilant est la clé pour garder vos actifs en sécurité. Bien qu'aucun système ne soit totalement sans risque, prendre des mesures proactives peut réduire considérablement votre exposition à d'éventuelles menaces. Voici comment vous pouvez vous protéger :

Soyez Prudent avec les Approbations

Dans la mesure du possible, évitez d'accorder des approbations de jetons illimitées, même à des projets réputés. Limiter les approbations ajoute une couche de sécurité supplémentaire, garantissant que les attaquants ne peuvent pas en profiter si un projet est compromis.

Révoquez Habituellement les Approbations Inutilisées

Faites-en une habitude de revoir régulièrement et de révoquer les approbations de jetons pour les contrats que vous n'utilisez plus. Cette simple pratique réduit les chances que vos actifs soient exposés à des exploits malveillants ou à des vulnérabilités imprévues.

Menez une Diligence Raisonnée

Avant d'approuver un contrat, prenez un moment pour le vérifier en utilisant des outils de sécurité réputés comme honeypot.is. Bien que ces outils ne puissent garantir une sécurité absolue, ils fournissent des informations précieuses sur les risques potentiels et sont bien meilleurs que de sauter complètement la vérification. En adoptant ces habitudes, vous prenez le contrôle de votre sécurité dans Web3, transformant la prudence en votre meilleure protection contre les menaces potentielles.

Utilisez le Portefeuille Web3 de Binance

Protégez vos portefeuilles avec des outils de confiance comme Binance Web3 Wallet, qui priorise la sécurité des utilisateurs avec des fonctionnalités robustes pour contrer les menaces courantes de Web3, y compris l'abus d'approbation.

Lorsqu'un projet est compromis, le Portefeuille Web3 de Binance agit rapidement pour protéger ses utilisateurs. Des alertes de sécurité et des notifications dans l'application sont immédiatement envoyées, incitant les utilisateurs à révoquer les approbations risquées ou à sécuriser leurs actifs. Un pop-up persistant reste visible jusqu'à ce que les approbations de contrat intelligent risquées soient complètement révoquées, garantissant que les utilisateurs prennent des mesures pour protéger leurs fonds.

Ces mesures proactives tiennent les utilisateurs informés et leur permettent de réagir rapidement, réduisant le risque de pertes potentielles.

Restez Informé et à Jour

La connaissance est votre meilleure défense dans le paysage DeFi en constante évolution. Restez à jour avec les nouvelles de sécurité, les développements de projet et les vulnérabilités émergentes avec Binance Academy. Pour une plongée plus approfondie dans les menaces potentielles, consultez notre série Know Your Scam. Ces ressources fournissent des informations précieuses pour reconnaître les arnaques et vous protéger des derniers risques dans l'écosystème.

Pensées Finales

Dans le monde de Web3, quelques habitudes simples peuvent faire toute la différence pour garder vos actifs en sécurité. Vérifiez régulièrement vos approbations, utilisez des outils fiables comme le Portefeuille Web3 de Binance, et restez informé grâce à des ressources comme Binance Academy. Avec ces petites mais importantes étapes, vous pouvez garder vos fonds en sécurité et vous concentrer sur le plaisir des possibilités offertes par la finance décentralisée.