Основные моменты

В мире Web3 неограниченные разрешения создают уязвимости и могут быть использованы хакерами через уязвимости смарт-контрактов или социальную инженерию.

Регулярно проверяйте и отзывайте ненужные разрешения, чтобы избежать несанкционированного доступа к активам.

Используйте такие инструменты, как кошелек Binance Web3, для защиты ваших средств и постоянно следите за рисками безопасности в Web3.

В области децентрализованных финансов, какую цену придется заплатить за игнорирование одного разрешения? Хотя смарт-контракты могут упростить транзакции, взаимодействие с ними также несет определенные риски безопасности, особенно когда пользователи предоставляют третьим лицам неограниченный доступ и управление своими средствами. В предыдущем блоге мы обсуждали риски разрешений смарт-контрактов и внешних счетов (EOA). В этой статье мы подробно рассмотрим другие риски разрешений и способы защиты активов от угроз, с особым акцентом на цепочке Ethereum Virtual Machine (EVM).

Введение в риски разрешения EVM

Многие пользователи считают, что участие в известных или проверенных проектах гарантирует безопасность их средств. Однако, независимо от того, насколько тщательно спроектирован проект, он не может быть абсолютно защищен от хакерских атак, особенно в децентрализованной сфере. Если приложение или платформа, которым вы изначально доверяли, подвергается атаке, неограниченные разрешения позволят смарт-контракту неограниченно контролировать активы в вашем кошельке, что увеличивает риск.

Пользователи часто предоставляют разрешения смарт-контрактам для удобства, а затем забывают об этом, что увеличивает потенциальный риск. Со временем эти забытые разрешения становятся скрытыми уязвимостями, которые могут быть использованы злоумышленниками в любой момент. Как только безопасность проекта оказывается под угрозой, хакеры могут обойти вас и напрямую использовать эти неограниченные разрешения для опустошения ваших средств. Невозможность ограничить или регулярно отзывать разрешения подобна тому, как забыть запереть дверь, подвергая ваши активы огромному риску. Поэтому в экосистеме Web3 крайне важно осторожно управлять разрешениями.

Вы, возможно, хотите узнать, как безопасность проекта может быть под угрозой. Существует два основных метода: использование уязвимостей в коде смарт-контракта или манипулирование разработчиками через социальную инженерию. Оба могут открыть двери для злоумышленников, позволяя им получить доступ к средствам пользователей без разрешений.

Использование уязвимостей смарт-контракта

Смарт-контракты являются основой блокчейна и обеспечивают функции, такие как создание токенов, кредитование, стейкинг и мосты. Однако любой код программного обеспечения может содержать уязвимости. Эти уязвимости становятся основной целью для злоумышленников, особенно для популярных проектов с большой пользовательской базой или значительными объемами средств.

Вот общий процесс таких атак.

Поиск подходящих целей: хакеры, как правило, нацеливаются на известные проекты, анализируют их смарт-контракты в поисках уязвимостей. Благодаря прозрачности блокчейна этот процесс требует не только навыков, но и терпения, чтобы тщательно искать ошибки в коде или логические недостатки.

Поиск уязвимостей: как только уязвимость обнаружена, злоумышленник может получить несанкционированный доступ к контракту проекта. Теперь их цель становится более ясной — опустошить средства. То есть извлечь ликвидность из пулов и резервов кредитования или напрямую взаимодействовать с пользователями, связанными с жертвой.

Потеря средств: если пользователь предоставляет жертве неограниченные разрешения, риск значительно увеличивается. Благодаря таким разрешениям контракт может неограниченно получать доступ к токенам в кошельке пользователя. Злоумышленники могут вызывать функции, такие как transferFrom(), многократно извлекая токены. Пока неограниченные разрешения действительны, любые новые депозиты в одном и том же кошельке также подвержены риску.

Если разрешение не отозвано, существующие средства пользователя и будущие активы могут быть украдены. Хотя неограниченные разрешения могут показаться удобными, они быстро могут стать серьезной уязвимостью. Поэтому обязательно регулярно проверяйте и отзывайте ненужные или редко используемые разрешения смарт-контрактов. Потребление времени на повторное предоставление разрешений гораздо безопаснее, чем рисковать потерей средств.

Социальная инженерия

Несмотря на то, что в смарт-контрактах могут быть уязвимости, человеческие ошибки часто представляют собой гораздо больший риск. Злоумышленники нацеливаются на разработчиков или владельцев проектов, используя их доверие, чтобы получить доступ к чувствительным системам. Один из распространенных методов — это мошенничество с вредоносным ПО, когда злоумышленники вводят личность и заставляют людей скачать вредоносные программы. После установки такие программы могут украсть приватные ключи, получить доступ к кошелькам или манипулировать контрактами, что может привести к опустошению средств проекта и балансов пользователей. Поэтому социальная инженерия является серьезной угрозой, которая может затронуть всю экосистему.

Реальные примеры

Уязвимость в обновлении смарт-контракта: протокол LI.FI

В обновлении смарт-контракта платформы LI.FI была обнаружена уязвимость, позволяющая злоумышленникам вызывать любой контракт без надлежащей проверки. Таким образом, злоумышленники могут использовать кошельки, предоставившие LI.FI неограниченные токены, и извлекать средства без дальнейшего разрешения от пользователя. Поскольку уязвимости могут появляться в любое время, пользователи всегда должны действовать осторожно и регулярно отзывать разрешения для обеспечения безопасности своих средств.

Атака на многофункциональных подписантов: Radiant Capital

Злоумышленники получили доступ к устройствам трех многофункциональных подписантов, тем самым контролируя многофункциональный кошелек Radiant Capital. С помощью этого доступа они перенесли право собственности на кошелек к себе и принудительно обновили контракт пула кредитования. Благодаря этому обновлению они смогли извлекать все средства из пула кредитования и кошельков пользователей, которые уже предоставили неограниченные разрешения. Поэтому пользователи, которые еще не отозвали неограниченные разрешения, все еще подвержены риску, особенно на определенных блокчейнах.

Этот случай показывает, что неотзыв разрешений после атаки на проект является довольно опасным действием. Как показано на рисунке, пользователь кошелька Web3 предоставил неограниченное разрешение на атакованный контракт пула кредитования Radiant Capital. Это "неограниченное" разрешение означает, что контракт может неограниченно извлекать токены из кошелька пользователя.

Пока разрешение действительно, злоумышленник может многократно извлекать BUSC-USD из кошелька пользователя. Кроме того, поскольку контракт сохраняет разрешение на извлечение средств, любые новые средства, внесенные в кошелек, также подвержены риску. Этот случай предупреждает пользователей о том, что, когда проект подвергается атаке, следует своевременно проверять и отзывать соответствующие разрешения для защиты активов.

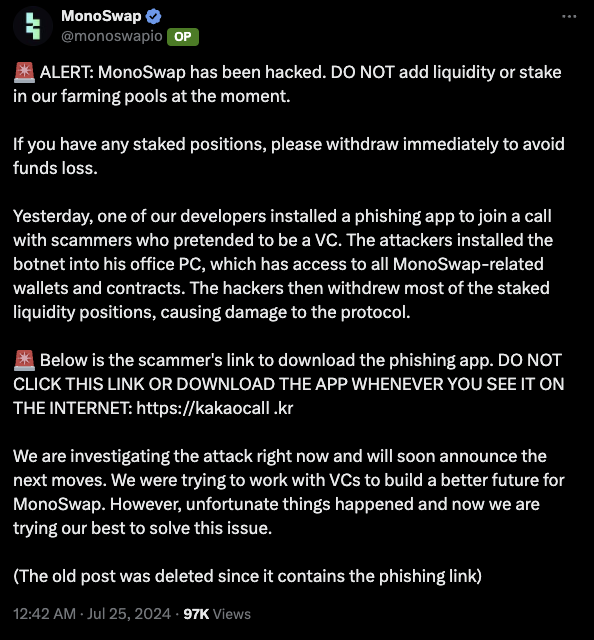

Социальная инженерия: Monoswap

Злоумышленник выдает себя за венчурного инвестора и проводит целенаправленный обман в отношении разработчиков Monoswap. Он приглашает разработчиков участвовать в телефонной конференции, которая якобы посвящена обсуждению возможностей финансирования, и обманывает его, заставив установить вредоносную поддельную версию программы мгновенных сообщений Kakaotalk. Он не подозревает, что злоумышленник использует эту возможность для установки ботнета на его офисный компьютер, который может получить доступ к кошелькам и контрактам, связанным с Monoswap.

С помощью этого разрешения злоумышленники извлекли большую часть заложенной ликвидности, что привело к огромным убыткам для протокола и его пользователей. Этот инцидент показывает, что мы всегда должны использовать строгие протоколы безопасности и проверять легитимность приложений или коммуникационных каналов перед тем, как предоставить доступ к чувствительным системам.

Методы самозащиты

В мире Web3 ключ к защите активов заключается в постоянной бдительности. Хотя нет системы, которая может обеспечить абсолютный нулевой риск, проактивные меры могут значительно снизить потенциальные угрозы. Далее будут представлены методы самозащиты:

Осторожное предоставление разрешений

Старайтесь не предоставлять неограниченные разрешения на токены, даже для известных проектов. Ограничение разрешений повышает безопасность, гарантируя, что, если проект будет взломан, злоумышленник не сможет воспользоваться этим разрешением для кражи ваших активов.

Регулярный отзыв неиспользуемых разрешений

Научитесь регулярно проверять и отзывать разрешения на токены от контрактов, которые больше не используются. Это простое действие может снизить риск, связанный с вредоносными атаками или случайными уязвимостями для ваших активов.

Проведение должной осмотрительности

Перед тем как предоставить разрешение контракту, потратьте немного времени на его проверку с помощью надежных инструментов безопасности, таких как honeypot.is. Хотя такие инструменты не гарантируют абсолютной безопасности, они предоставляют ценную информацию о потенциальных рисках, что намного лучше, чем полное отсутствие проверки. Привычка использовать эти методы поможет создать надежный барьер для защиты от потенциальных угроз, позволяя безопасно перемещаться в мире Web3.

Использование кошелька Binance Web3

Используйте кошелек Binance Web3 и другие надежные инструменты для защиты вашего кошелька. Этот кошелек придает первостепенное значение безопасности пользователя и оснащен мощными функциями для противодействия распространенным угрозам Web3, включая злоупотребления разрешениями.

Когда проект подвергается атаке, кошелек Binance Web3 быстро принимает меры для защиты пользователей. Система немедленно отправляет уведомления о безопасности и уведомления в приложении, призывая пользователей отозвать рискованные разрешения или защитить свои активы. До полного отзыва рискованных разрешений на смарт-контракты система будет постоянно напоминать пользователям в виде всплывающих окон, чтобы гарантировать, что пользователи предпримут действия для защиты своих средств.

Эти проактивные меры защиты помогают пользователям быть в курсе событий и быстро реагировать, что снижает потенциальные убытки.

Будьте в курсе новых событий

В постоянно развивающейся области DeFi знания являются лучшей защитой. Вы можете узнать о последних новостях безопасности, развитии проектов и новых уязвимостях через академию Binance. Для более глубокого понимания потенциальных угроз, пожалуйста, ознакомьтесь с нашей серией разоблачений мошенничества. Эти ресурсы предоставляют ценную информацию, которая поможет вам распознавать мошенничество и защититься от новых рисков, обеспечивая безопасность вашего путешествия в экосистеме.

Заключение

В мире Web3 достаточно просто развить несколько простых привычек, чтобы значительно повысить безопасность активов. Регулярно проверяйте ваши разрешения, используйте надежные инструменты, такие как кошелек Binance Web3, и оставайтесь в курсе последних событий с помощью ресурсов, таких как академия Binance. Хотя эти шаги могут показаться незначительными, они могут эффективно защитить ваши средства, позволяя вам с уверенностью наслаждаться безграничными возможностями децентрализованных финансов.