Punti principali da ricordare

Nel mondo del Web3, la concessione di approvazioni illimitate crea vulnerabilità che gli hacker possono sfruttare tramite difetti degli smart contract o ingegneria sociale.

Rivedi e revoca regolarmente le approvazioni non necessarie per impedire l'accesso non autorizzato ai tuoi asset.

Proteggi i tuoi fondi con strumenti come Binance Web3 Wallet e rimani costantemente informato sui rischi per la sicurezza di Web3.

In un mondo di finanza decentralizzata, qual è il costo di un'approvazione trascurata? Mentre gli smart contract possono semplificare le transazioni, queste interazioni introducono anche rischi di sicurezza unici, in particolare quando gli utenti concedono autorizzazioni illimitate a terze parti per accedere e gestire i propri fondi. Nel nostro blog precedente, abbiamo trattato i rischi delle approvazioni per smart contract e account di proprietà esterna (EOA). In questo articolo, approfondiremo i rischi di approvazione aggiuntivi specificamente sulle catene Ethereum Virtual Machine (EVM) e come puoi proteggere i tuoi asset da queste minacce.

Comprendere i Rischi di Approvazione su EVM

Molti utenti assumono che interagire con progetti noti o auditati garantisca che i loro fondi siano completamente al sicuro. Tuttavia, anche i progetti più meticolosamente progettati, soprattutto nello spazio decentralizzato, non sono immuni agli attacchi. Le approvazioni illimitate aumentano il rischio dando ai contratti intelligenti un controllo illimitato sui beni del tuo portafoglio quando l'applicazione o la piattaforma di cui ti fidavi in passato viene compromessa.

Questo diventa ancora più pericoloso perché gli utenti spesso approvano i contratti intelligenti per comodità e successivamente se ne dimenticano. Nel tempo, queste approvazioni dimenticate si trasformano in vulnerabilità nascoste, pronte per essere sfruttate. Se la sicurezza di un progetto viene compromessa, gli hacker possono utilizzare queste approvazioni illimitate per drenare i tuoi fondi istantaneamente, senza necessitare di ulteriori azioni da parte tua. Non limitare o revocare periodicamente le approvazioni è come lasciare la tua porta sbloccata, rendendo i tuoi beni un facile bersaglio. Per questo motivo, è essenziale gestire con attenzione le tue approvazioni nell'ecosistema Web3.

Potresti chiederti come la sicurezza di un progetto possa essere compromessa. Due metodi comuni spiccano: sfruttare le vulnerabilità nel codice del contratto intelligente e utilizzare tattiche di ingegneria sociale per manipolare gli sviluppatori. Entrambi gli approcci possono aprire la porta agli attaccanti per ottenere accesso non autorizzato ai fondi degli utenti.

Sfruttare la Vulnerabilità del Contratto Intelligente

I contratti intelligenti formano la spina dorsale della funzionalità blockchain, abilitando caratteristiche come la creazione di token, il prestito, lo staking e il bridging. Tuttavia, come con qualsiasi software, nessun codice è completamente esente da vulnerabilità. Queste debolezze diventano obiettivi primari per gli attaccanti, specialmente in progetti popolari con grandi basi di utenti o fondi sostanziali a rischio.

Ecco come può svolgersi un attacco di questo tipo.

Trovare un Obiettivo Adatto: Gli hacker si concentrano su progetti noti, analizzando i loro contratti intelligenti per difetti sfruttabili. Con la natura trasparente della blockchain, questo processo è tanto una questione di pazienza quanto di abilità, poiché gli attaccanti cercano meticolosamente errori di codifica o omissioni logiche.

La Violazione: Una volta identificata una vulnerabilità, gli attaccanti ottengono accesso non autorizzato ai contratti del progetto. Da qui, il loro obiettivo è chiaro: drenare i fondi. Mirano a svuotare le pool di liquidità, le riserve di prestito o sfruttare direttamente gli utenti che interagiscono con il contratto compromesso.

Il Drenaggio: Il rischio è amplificato significativamente per gli utenti che hanno concesso approvazioni illimitate al contratto compromesso. Queste approvazioni forniscono accesso illimitato ai token nei loro portafogli. Gli attaccanti possono eseguire funzioni come transferFrom() per prelevare l'intero saldo del token, non solo una volta, ma ripetutamente. Qualsiasi nuovo deposito nello stesso portafoglio rimane vulnerabile finché l'approvazione illimitata è attiva.

Di conseguenza, gli utenti rischiano di perdere sia i loro attuali fondi che eventuali depositi futuri fino a quando l'approvazione non viene revocata. Anche se le approvazioni illimitate possono sembrare comode, possono rapidamente diventare una seria vulnerabilità. Ecco perché è importante sviluppare l'abitudine di rivedere e revocare i contratti intelligenti non necessari o raramente utilizzati. È sempre più sicuro prendere un minuto per riapprovare un contratto piuttosto che rischiare di perdere i tuoi fondi.

Ingegneria Sociale

Mentre i contratti intelligenti possono essere vulnerabili, l'errore umano è spesso la chiave di una violazione. Gli attaccanti prendono di mira sviluppatori o proprietari di progetti, sfruttando la fiducia per ottenere accesso a sistemi sensibili. Una tattica comune sono le truffe di malware, in cui gli attori malintenzionati ingannano le persone a scaricare programmi malevoli. Una volta installati, questi programmi possono rubare chiavi private, accedere a portafogli o manipolare contratti, drenando sia i fondi del progetto che i saldi degli utenti. Pertanto, l'ingegneria sociale è una seria minaccia che può influenzare l'intero ecosistema.

Esempi Reali

Vulnerabilità negli Aggiornamenti dei Contratti Intelligenti: Protocollo LI.FI

Una vulnerabilità durante un aggiornamento del contratto intelligente sulla piattaforma LI.FI ha consentito a un attaccante di eseguire chiamate arbitrarie a qualsiasi contratto senza una corretta validazione. Questo difetto ha permesso all'attaccante di sfruttare i portafogli che avevano concesso approvazioni illimitate ai contratti LI.FI. Sfruttando queste autorizzazioni non verificate, l'attaccante ha potuto prelevare fondi da questi portafogli senza richiedere ulteriori autorizzazioni da parte degli utenti. Poiché le vulnerabilità possono emergere inaspettatamente, è sempre più sicuro errere dalla parte della cautela revocando le autorizzazioni ogni volta che è possibile.

Compromissione dei Firmatari Multi-sig: Radiant Capital

Attori malevoli hanno preso di mira e compromesso i dispositivi di tre firmatari multi-sig, ottenendo il controllo di un portafoglio multi-firma appartenente a Radiant Capital. Utilizzando questo accesso, hanno trasferito la proprietà del portafoglio a se stessi e hanno spinto un aggiornamento ai contratti della pool di prestiti. Questo aggiornamento ha consentito loro di drenare tutti i fondi dalle pool di prestito, così come dai portafogli degli utenti che avevano concesso approvazioni illimitate. Gli utenti che non hanno revocato le loro approvazioni illimitate rimangono a rischio, particolarmente su alcune blockchain.

Questo caso illustra i pericoli di non revocare le approvazioni dopo una violazione. Un utente di un portafoglio Web3, come mostrato di seguito, aveva concesso approvazione illimitata al contratto della pool di prestiti compromessa di Radiant Capital. L'"approvazione" illimitata significava che il contratto poteva prelevare token dal portafoglio dell'utente senza restrizioni.

Finché l'approvazione rimane attiva, l'attaccante può ripetutamente drenare BUSC-USD dal portafoglio dell'utente. Inoltre, qualsiasi nuovo deposito nel portafoglio è anch'esso a rischio, poiché il contratto mantiene l'autorizzazione a prelevare fondi. Questo scenario sottolinea l'importanza critica per gli utenti di rivedere e revocare le approvazioni quando si verifica una violazione della sicurezza per proteggere i propri beni.

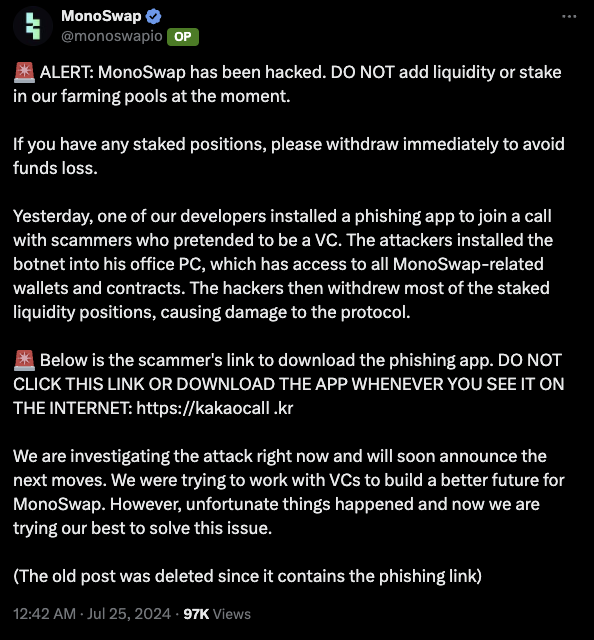

Ingegneria Sociale: Monoswap

Un sviluppatore di Monoswap è caduto vittima di una truffa mirata quando gli attaccanti si sono spacciati per capitalisti di rischio. Per partecipare a una chiamata in cui avrebbero presumibilmente discusso un'opportunità di finanziamento, lo sviluppatore è stato ingannato a installare un'imitazione malevola del messenger Kakaotalk. Senza che lui lo sapesse, gli attaccanti hanno sfruttato questa opportunità per installare un botnet sul suo PC in ufficio, che aveva accesso ai portafogli e ai contratti relativi a Monoswap.

Con questo accesso, gli attori malintenzionati hanno prelevato la maggior parte delle posizioni di liquidità staked, infliggendo danni significativi al protocollo e causando perdite per i suoi utenti. Questo incidente sottolinea l'importanza di mantenere rigidi protocolli di sicurezza e di verificare la legittimità di qualsiasi applicazione o comunicazione prima di concedere accesso a sistemi sensibili.

Modi per Proteggerti

Nel mondo del Web3, rimanere vigili è fondamentale per mantenere i tuoi beni al sicuro. Anche se nessun sistema è completamente privo di rischi, adottare misure proattive può ridurre significativamente la tua esposizione a potenziali minacce. Ecco come puoi proteggerti:

Fai Attenzione alle Approvazioni

Quando possibile, evita di concedere approvazioni illimitate sui token, anche a progetti rispettabili. Limitare le approvazioni aggiunge un ulteriore livello di sicurezza, assicurando che gli attaccanti non possano sfruttarle se un progetto viene compromesso.

Revoca Abitualmente le Approvazioni Non Utilizzate

Fai diventare un'abitudine rivedere e revocare regolarmente le approvazioni dei token per i contratti che non utilizzi più. Questa semplice pratica riduce le possibilità che i tuoi beni vengano esposti a sfruttamenti malevoli o vulnerabilità impreviste.

Esegui la Diligenza Necessaria

Prima di approvare un contratto, prenditi un momento per verificarlo utilizzando strumenti di sicurezza rispettabili come honeypot.is. Anche se questi strumenti non possono garantire una sicurezza assoluta, forniscono informazioni preziose sui rischi potenziali e sono di gran lunga migliori che saltare completamente il controllo. Adottando queste abitudini, prendi il controllo della tua sicurezza nel Web3, trasformando la cautela nella tua più forte difesa contro potenziali minacce.

Usa Binance Web3 Wallet

Proteggi i tuoi portafogli con strumenti affidabili come Binance Web3 Wallet, che dà priorità alla sicurezza degli utenti con funzionalità robuste per contrastare le minacce comuni del Web3, inclusi gli abusi di approvazione.

Quando un progetto viene compromesso, Binance Web3 Wallet agisce rapidamente per proteggere i suoi utenti. Gli avvisi di sicurezza e le notifiche in-app vengono inviati immediatamente, esortando gli utenti a revocare approvazioni rischiose o a mettere al sicuro i propri beni. Un pop-up persistente rimane visibile fino a quando l'approvazione del contratto intelligente rischioso non viene completamente revocata, assicurando che gli utenti agiscano per proteggere i propri fondi.

Queste misure proattive mantengono gli utenti informati e consentono loro di rispondere rapidamente, riducendo il rischio di potenziali perdite.

Rimani Informato e Aggiornato

La conoscenza è la tua migliore difesa nel panorama in continua evoluzione della DeFi. Rimani aggiornato con le notizie sulla sicurezza, gli sviluppi dei progetti e le vulnerabilità emergenti con Binance Academy. Per un approfondimento sulle minacce potenziali, dai un'occhiata alla nostra serie Know Your Scam. Queste risorse forniscono informazioni preziose per riconoscere le truffe e proteggerti dai rischi più recenti nell'ecosistema.

Considerazioni Finali

Nel mondo del Web3, alcune semplici abitudini possono fare la differenza nel mantenere i tuoi beni al sicuro. Controlla regolarmente le tue approvazioni, usa strumenti affidabili come Binance Web3 Wallet e rimani informato attraverso risorse come Binance Academy. Con questi piccoli ma importanti passi, puoi mantenere i tuoi fondi al sicuro e concentrarti sul goderti le possibilità offerte dalla finanza decentralizzata.