Principales conclusiones

En el mundo de la Web3, otorgar aprobaciones ilimitadas crea vulnerabilidades que los piratas informáticos pueden explotar a través de fallas en contratos inteligentes o ingeniería social.

Revise y revoque periódicamente las aprobaciones innecesarias para evitar el acceso no autorizado a sus activos.

Proteja sus fondos con herramientas como Binance Web3 Wallet y manténgase constantemente informado sobre los riesgos de seguridad de Web3.

En un mundo de finanzas descentralizadas, ¿cuál es el costo de una aprobación que no se tiene en cuenta? Si bien los contratos inteligentes pueden simplificar las transacciones, estas interacciones también presentan riesgos de seguridad únicos, en particular cuando los usuarios otorgan permiso ilimitado a terceros para acceder y administrar sus fondos. En nuestro blog anterior, abordamos los riesgos de las aprobaciones de contratos inteligentes y cuentas de propiedad externa (EOA). En este artículo, profundizaremos en los riesgos de aprobación adicionales específicamente en las cadenas de máquinas virtuales Ethereum (EVM) y cómo puede proteger sus activos de estas amenazas.

Comprendiendo los Riesgos de Aprobación en EVM

Muchos usuarios suponen que interactuar con proyectos bien conocidos o auditados garantiza que sus fondos estén completamente seguros. Sin embargo, incluso los proyectos más meticulosamente diseñados, especialmente en el espacio descentralizado, no son inmunes a ataques. Las aprobaciones ilimitadas aumentan el riesgo al dar a los contratos inteligentes control irrestricto sobre los activos de tu billetera cuando la aplicación o plataforma en la que confiaste en el pasado se ve comprometida.

Esto se vuelve aún más peligroso porque los usuarios a menudo aprueban contratos inteligentes por conveniencia y luego se olvidan de ellos. Con el tiempo, estas aprobaciones olvidadas se convierten en vulnerabilidades ocultas, listas para ser explotadas. Si la seguridad de un proyecto se ve comprometida, los hackers pueden utilizar estas aprobaciones ilimitadas para drenar tus fondos al instante, sin necesidad de ninguna acción adicional de tu parte. No limitar o revocar periódicamente las aprobaciones es como dejar tu puerta desbloqueada, convirtiendo tus activos en un objetivo fácil. Por eso es esencial gestionar tus aprobaciones cuidadosamente en el ecosistema Web3.

Te puedes preguntar cómo podría comprometerse la seguridad de un proyecto. Dos métodos comunes destacan: explotar vulnerabilidades en el código del contrato inteligente y utilizar tácticas de ingeniería social para manipular a los desarrolladores. Ambos enfoques pueden abrir la puerta a los atacantes para obtener acceso no autorizado a los fondos de los usuarios.

Explotando Vulnerabilidades en Contratos Inteligentes

Los contratos inteligentes forman la columna vertebral de la funcionalidad de blockchain, habilitando características como la creación de tokens, préstamos, staking y puentes. Sin embargo, al igual que con cualquier software, ningún código está completamente libre de vulnerabilidades. Estas debilidades se convierten en objetivos prime para los atacantes, especialmente en proyectos populares con grandes bases de usuarios o fondos sustanciales en juego.

Así es como podría desarrollarse un ataque.

Encontrando un Objetivo Adecuado: Los hackers se centran en proyectos bien conocidos, analizando sus contratos inteligentes en busca de fallas explotables. Con la naturaleza transparente de blockchain, este proceso es tanto sobre paciencia como sobre habilidad, ya que los atacantes buscan meticulosamente errores de codificación o descuidos lógicos.

La Violación: Una vez que se identifica una vulnerabilidad, los atacantes obtienen acceso no autorizado a los contratos del proyecto. Desde aquí, su objetivo es claro: siphonar fondos. Buscan drenar pools de liquidez, reservas de préstamos o explotar directamente a los usuarios que interactúan con el contrato comprometido.

El Drenaje: El riesgo se amplifica significativamente para los usuarios que han otorgado aprobaciones ilimitadas al contrato comprometido. Estas aprobaciones proporcionan acceso irrestricto a los tokens en sus billeteras. Los atacantes pueden ejecutar funciones como transferFrom() para retirar el saldo total de tokens, no solo una vez, sino repetidamente. Cualquier nuevo depósito en la misma billetera también permanece vulnerable mientras la aprobación ilimitada esté activa.

Como resultado, los usuarios corren el riesgo de perder tanto sus fondos actuales como cualquier depósito futuro hasta que la aprobación sea revocada. Si bien las aprobaciones ilimitadas pueden parecer convenientes, pueden convertirse rápidamente en una vulnerabilidad seria. Por eso es importante desarrollar el hábito de revisar y revocar contratos inteligentes innecesarios o que rara vez se usan. Siempre es más seguro tomarse un minuto para volver a aprobar un contrato que arriesgarse a perder tus fondos.

Ingeniería Social

Si bien los contratos inteligentes pueden ser vulnerables, el error humano es a menudo la clave de una violación. Los atacantes se dirigen a desarrolladores o propietarios de proyectos, explotando la confianza para obtener acceso a sistemas sensibles. Una táctica común son las estafas de malware, donde actores maliciosos engañan a las personas para que descarguen programas maliciosos. Una vez instalados, estos programas pueden robar claves privadas, acceder a billeteras o manipular contratos, drenando tanto fondos del proyecto como saldos de usuarios. Por lo tanto, la ingeniería social es una amenaza seria que puede afectar a todo el ecosistema.

Ejemplos de la Vida Real

Vulnerabilidades en Actualizaciones de Contratos Inteligentes: Protocolo LI.FI

Una vulnerabilidad durante una actualización de contrato inteligente en la plataforma LI.FI permitió a un atacante ejecutar llamadas arbitrarias a cualquier contrato sin la validación adecuada. Este defecto permitió al atacante explotar billeteras que habían otorgado aprobaciones ilimitadas de tokens a contratos de LI.FI. Al aprovechar estos permisos no verificados, el atacante pudo retirar fondos de estas billeteras sin requerir ninguna autorización adicional de los usuarios. Dado que las vulnerabilidades pueden surgir inesperadamente, siempre es más seguro errar por el lado de la precaución revocando permisos siempre que sea posible.

Comprometiendo Firmantes Multi-sig: Radiant Capital

Actores maliciosos apuntaron y comprometieron los dispositivos de tres firmantes multi-sig, ganando control de una billetera de firma múltiple perteneciente a Radiant Capital. Usando este acceso, transfirieron la propiedad de la billetera a sí mismos y empujaron una actualización a los contratos del pool de préstamos. Esta actualización les permitió drenar todos los fondos de los pools de préstamos, así como de las billeteras de usuarios que habían otorgado aprobaciones ilimitadas. Los usuarios que no han revocado sus aprobaciones ilimitadas siguen en riesgo, particularmente en ciertas blockchains.

Este caso ilustra los peligros de no revocar aprobaciones tras una violación. Un usuario de billetera Web3, como se muestra a continuación, había otorgado aprobación ilimitada al contrato del pool de préstamos comprometido de Radiant Capital. La asignación "ilimitada" significaba que el contrato podía retirar tokens de la billetera del usuario sin restricción.

Mientras la aprobación permanezca activa, el atacante puede drenar repetidamente BUSC-USD de la billetera del usuario. Además, cualquier nuevo depósito en la billetera también está en riesgo, ya que el contrato conserva la autorización para retirar fondos. Este escenario enfatiza la necesidad crítica de que los usuarios revisen y revoquen las aprobaciones cuando ocurra una violación de seguridad para proteger sus activos.

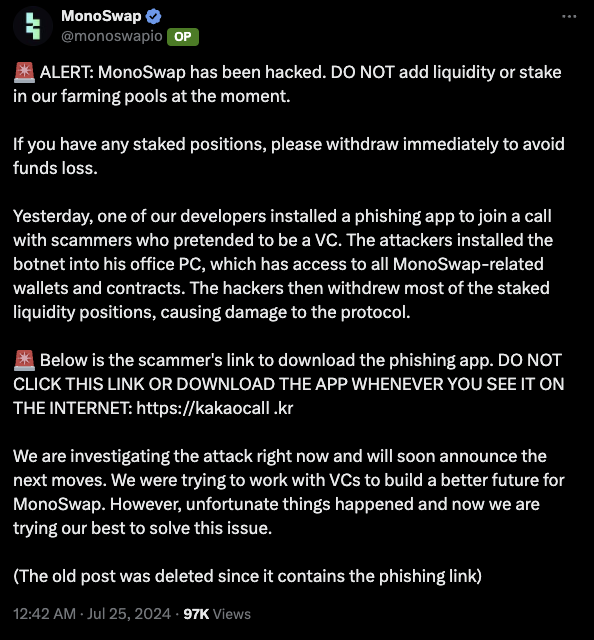

Ingeniería Social: Monoswap

Un desarrollador de Monoswap fue víctima de una estafa dirigida cuando los atacantes se hicieron pasar por capitalistas de riesgo. Para unirse a una llamada donde supuestamente discutirían una oportunidad de financiamiento, el desarrollador fue engañado para instalar una imitación maliciosa del mensajero Kakaotalk. Sin que él lo supiera, los atacantes utilizaron esta oportunidad para instalar una botnet en su PC de oficina, que tenía acceso a billeteras y contratos relacionados con Monoswap.

Con este acceso, los actores maliciosos retiraron la mayor parte de las posiciones de liquidez bloqueadas, causando daños significativos al protocolo y pérdidas para sus usuarios. Este incidente subraya la importancia de mantener estrictos protocolos de seguridad y verificar la legitimidad de cualquier aplicación o comunicación antes de otorgar acceso a sistemas sensibles.

Formas de Protegerse

En el mundo de Web3, mantenerse alerta es clave para mantener seguros tus activos. Si bien ningún sistema es completamente libre de riesgos, tomar medidas proactivas puede reducir significativamente tu exposición a amenazas potenciales. Aquí te mostramos cómo puedes protegerte:

Sé Cauteloso con las Aprobaciones

Siempre que sea posible, evita otorgar aprobaciones ilimitadas de tokens, incluso a proyectos de buena reputación. Limitar las aprobaciones añade una capa extra de seguridad, asegurando que los atacantes no puedan explotarlas si un proyecto se ve comprometido.

Revoca Habitualmente Aprobaciones No Utilizadas

Hazlo un hábito revisar y revocar regularmente las aprobaciones de tokens para contratos que ya no usas. Esta práctica simple reduce las posibilidades de que tus activos sean expuestos a exploits maliciosos o vulnerabilidades imprevistas.

Realiza la Diligencia Debida

Antes de aprobar un contrato, tómate un momento para verificarlo utilizando herramientas de seguridad de buena reputación como honeypot.is. Aunque estas herramientas no pueden garantizar una seguridad absoluta, ofrecen información valiosa sobre riesgos potenciales y son mucho mejores que omitir la verificación por completo. Al adoptar estos hábitos, tomas el control de tu seguridad en Web3, convirtiendo la precaución en tu mayor salvaguarda contra amenazas potenciales.

Usa Binance Web3 Wallet

Protege tus billeteras con herramientas confiables como Binance Web3 Wallet, que prioriza la seguridad del usuario con características robustas para contrarrestar amenazas comunes de Web3, incluida la explotación de aprobaciones.

Cuando un proyecto se ve comprometido, Binance Web3 Wallet actúa rápidamente para salvaguardar a sus usuarios. Se envían alertas de seguridad y notificaciones dentro de la aplicación de inmediato, instando a los usuarios a revocar aprobaciones riesgosas o asegurar sus activos. Un mensaje emergente persistente permanece visible hasta que las aprobaciones del contrato inteligente arriesgado se revocan por completo, asegurando que los usuarios tomen medidas para proteger sus fondos.

Estas medidas proactivas mantienen a los usuarios informados y les permiten responder rápidamente, reduciendo el riesgo de pérdidas potenciales.

Mantente Informado y Actualizado

El conocimiento es tu mejor defensa en el siempre cambiante panorama de DeFi. Mantente al día con las noticias de seguridad, desarrollos de proyectos y vulnerabilidades emergentes con Binance Academy. Para un análisis más profundo sobre amenazas potenciales, consulta nuestra serie Conoce tu Estafa. Estos recursos proporcionan información valiosa para reconocer estafas y protegerte de los últimos riesgos en el ecosistema.

Reflexiones Finales

En el mundo de Web3, algunos hábitos simples pueden marcar la diferencia en mantener seguros tus activos. Revisa regularmente tus aprobaciones, usa herramientas confiables como Binance Web3 Wallet y mantente informado a través de recursos como Binance Academy. Con estos pequeños pero importantes pasos, puedes mantener tus fondos seguros y concentrarte en disfrutar las posibilidades que ofrece las finanzas descentralizadas.