Tổ chức hacker bí ẩn này còn có cái tên hay ho: Lazarus

Bản dịch tiếng Trung là Lazarus. Đây là một nhân vật trong Kinh thánh. Ông là một người bạn tốt của Chúa Giêsu. Ông đã chết vì bệnh tật và được Chúa Giêsu phục sinh.

Tuy rằng tên tuổi rất văn nghệ, xuất thân lại càng cường đại hơn, nhưng hắn lại có được một chính phủ có chủ quyền ủng hộ!

Phần phụ trợ xuất sắc + trình độ kinh doanh xuất sắc và đã giải quyết nhiều trường hợp lớn:

Chúng ta hãy xem xét kỹ hơn một số trường hợp liên quan đến số tiền tương đối lớn:

Đẹp

Theo Reuters, vào năm 2017, ví Bitcoin của NiceHash, thị trường điện toán khai thác tiền điện tử lớn nhất thế giới vào thời điểm đó, đã bị tấn công và khoảng 4.700 Bitcoin đã bị đánh cắp, trị giá 64 triệu USD vào thời điểm đó, nhưng hiện trị giá 280 triệu USD!

Đến năm 2021, NiceHash xuất bản một blog nói rằng Hoa Kỳ đã xác định rằng chính tin tặc Triều Tiên đã đánh cắp Bitcoin của họ!

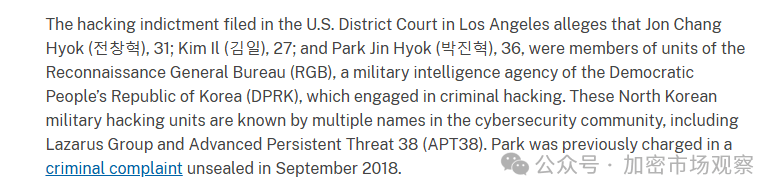

Người Mỹ đã xử lý vụ việc một cách hiệu quả và thậm chí còn tìm ra thông tin chi tiết của ba hacker đã thực hiện vụ tấn công, theo bản cáo trạng năm 2021 tại Tòa án quận Hoa Kỳ ở Los Angeles.

Những người đã đánh cắp 4.700 Bitcoin là Jon Chang Hyok, 31 tuổi, Kim Il, 27 tuổi và Park Jin Hyok, 36 tuổi, tất cả đều là thành viên của cơ quan tình báo quân sự Cộng hòa Dân chủ Nhân dân Triều Tiên (DPRK). Nhân viên đơn vị của Tổng cục Trinh sát (RGB), một cơ quan bị nghi ngờ có hoạt động hack tội phạm. Các nhóm hack quân sự Triều Tiên này được biết đến với nhiều cái tên trong cộng đồng an ninh mạng, bao gồm Nhóm Lazarus và Mối đe dọa liên tục nâng cao 38 (APT38). Park trước đó đã bị buộc tội trong một đơn kiện hình sự không được tiết lộ vào tháng 9 năm 2018.

Nhưng ba người này lẽ ra đang ở Bắc Triều Tiên, và tòa án của đế quốc Mỹ chắc chắn không thể bắt được họ.

Kucoin

Trường hợp của Lazarus được người Trung Quốc chúng ta biết đến nhiều nhất có thể là vụ trộm Kucoin.

Trong trường hợp này, gần 300 triệu đô la Mỹ Kucoin đã bị đánh cắp. Đây là vụ trộm tiền điện tử lớn nhất năm 2020, chiếm một nửa số tiền bị đánh cắp trong suốt cả năm.

Reuters đưa tin, theo điều tra của Liên Hợp Quốc, vụ việc này do hacker Triều Tiên thực hiện!

Trường hợp này cũng khiến Kucoin sợ hãi đến mức nó chỉ tiếp tục hoạt động rút và gửi tiền của người dùng một tuần sau khi vụ việc xảy ra.

Giám đốc điều hành của Kucoin cũng tiết lộ điều này một cách công khai trên chương trình phát sóng trực tiếp:

Theo tuyên bố chính thức này, hãy cùng bạn tìm hiểu chi tiết về vụ việc:

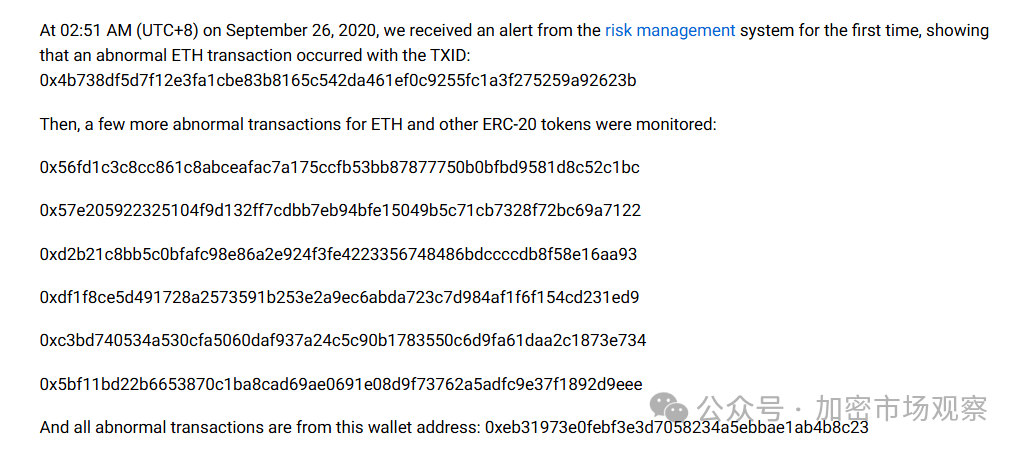

Vào lúc 2:51 sáng theo giờ Bắc Kinh ngày 26 tháng 9 năm 2020, Kucoin nhận được cảnh báo bất thường, cho thấy hoạt động chuyển Ethereum bất thường:

Vào lúc 3:15 sáng, 20 phút sau khi vụ việc xảy ra, Kucoin đã thành lập một đội để giải quyết vụ việc.

Đến 3h20 sáng, đội ngũ Kucoin đã khẩn trương tắt máy chủ ví nóng nhưng vẫn có những giao dịch chuyển tiền bất thường.

Vào lúc 4:20 sáng, nhóm Kucoin đã chuyển tài sản từ ví nóng sang ví lạnh, nhờ đó đã chặn được hành vi trộm cắp của hacker.

Vào lúc 5 giờ sáng, nhóm Kucoin đã liên hệ với các sàn giao dịch lớn và đưa các địa chỉ liên quan đến hacker vào danh sách đen của các sàn giao dịch lớn.

Vào lúc 10:41 sáng, Kucoin đưa ra thông báo thông báo cho người dùng về những gì đã xảy ra.

Nhìn vào tốc độ và phản ứng kịp thời của họ, tôi đoán những hacker Triều Tiên này không ngờ tốc độ phản hồi của Kucoin lại nhanh đến vậy.

Khi các hacker Triều Tiên vẫn đang hả hê về sự xui xẻo của mình và chuẩn bị rút tiền, họ không ngờ rằng phần lớn số tiền của họ sẽ bị đóng băng ngay khi được chuyển sang các sàn giao dịch khác. Do đó, Kucoin đã có thể phục hồi phần lớn số tiền thua lỗ của mình. .

Đối với người dùng Kucoin, tác động chỉ là họ không thể rút tiền trong một tuần, vì hầu hết tiền của họ đã được chuyển sang ví lạnh vì lý do an toàn.

Đối với một số lượng nhỏ xu không thể thu hồi được, Kucoin đã phải gánh chịu khoản lỗ.

Trong vụ trộm cắp này, Kucoin thể hiện rất chuyên nghiệp, cả về tốc độ phản hồi lẫn kết quả xử lý sau đó. Đây cũng là trường hợp hacker Triều Tiên này phạm nhiều tội và thu hồi được nhiều tổn thất nhất.

chim họa mi

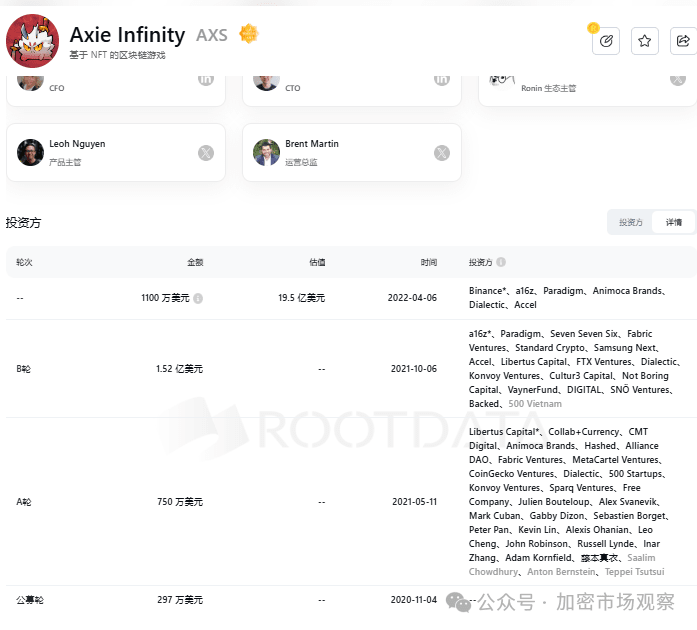

Vào đầu năm 2022, skymavis, nhóm phát triển của Axie Infinity, cũng đã làm việc trong một dự án cầu xuyên chuỗi khác là Robin.

Axie Infinity vừa công bố khoản tài trợ 152 triệu USD vào cuối ngày 21 và cũng đang chuẩn bị cho một vòng tài trợ mới từ Binance. Có thể nói đây là một sự kiện vui vẻ.

Nhưng điều họ không ngờ tới là trong tương lai họ sẽ được nhớ đến không phải vì sản phẩm của mình mà vì vụ trộm 620 triệu USD, vụ trộm tài sản tiền điện tử lớn nhất trong lịch sử.

Theo phân tích chuỗi phân tích, vụ trộm này cũng là hành động của Tập đoàn Lazarus!

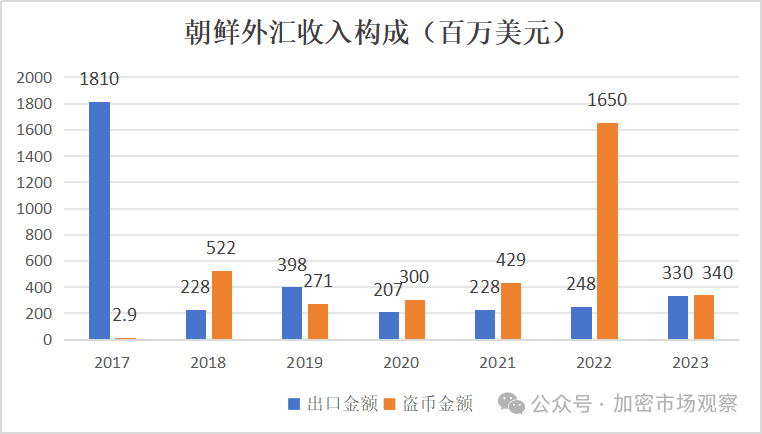

Với vụ án chấn động này, năm 2022 cũng sẽ là năm hái ra tiền nhất đối với hacker Triều Tiên. Tổng thu nhập xuất khẩu năm đó của họ chỉ hơn 100 triệu USD, còn số tiền kiếm được từ việc mã hóa là hơn một tỷ USD.

Hãy xem xét ngắn gọn trường hợp này:

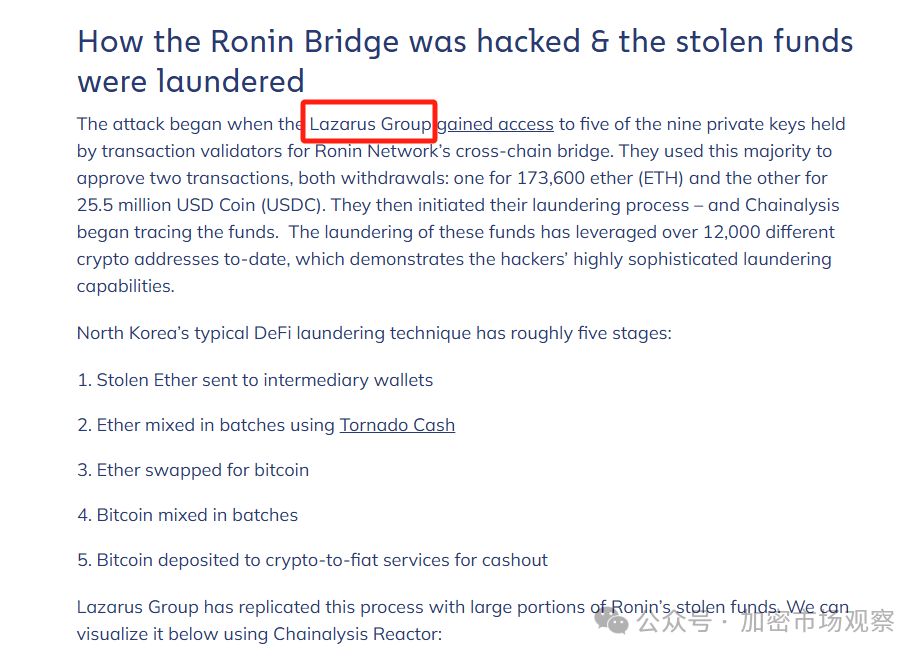

Cầu nối chuỗi chéo Ronin được bảo vệ bởi 9 nút xác thực và yêu cầu 5 trong số 9 trình xác thực này ký.

Vào thứ Tư, ngày 23 tháng 3, tin tặc Triều Tiên đã chiếm quyền kiểm soát thành công 5 nút (bao gồm 4 nút xác thực do chính nhóm phát triển điều hành và 1 nút xác thực do Axie DAO điều hành) và khóa riêng của 5 nút xác thực này đã bị đánh cắp.

Kẻ tấn công sau đó đã sử dụng chữ ký của 5 nút này để rút 173.600 ETH và 25,5 triệu USDC từ cầu nối chuỗi Ronin, trị giá khoảng 625 triệu USD vào thời điểm đó.

Số tiền này đã bị đánh cắp trong vài ngày. Mãi đến ngày 29 tháng 3, người dùng mới không thể rút 5.000 ETH qua cầu Ronin, điều này khiến nhóm Ronin nhận ra rằng số tiền này đã được rút từ cầu xuyên chuỗi vào tuần trước. Đi bộ.

Nhìn tốc độ phản hồi này so với kucoin thì nó hoàn toàn khác.

Vì vậy, đội người nước ngoài này thực sự không đáng tin cậy bằng người Trung Quốc chúng tôi về mặt hiệu quả ~

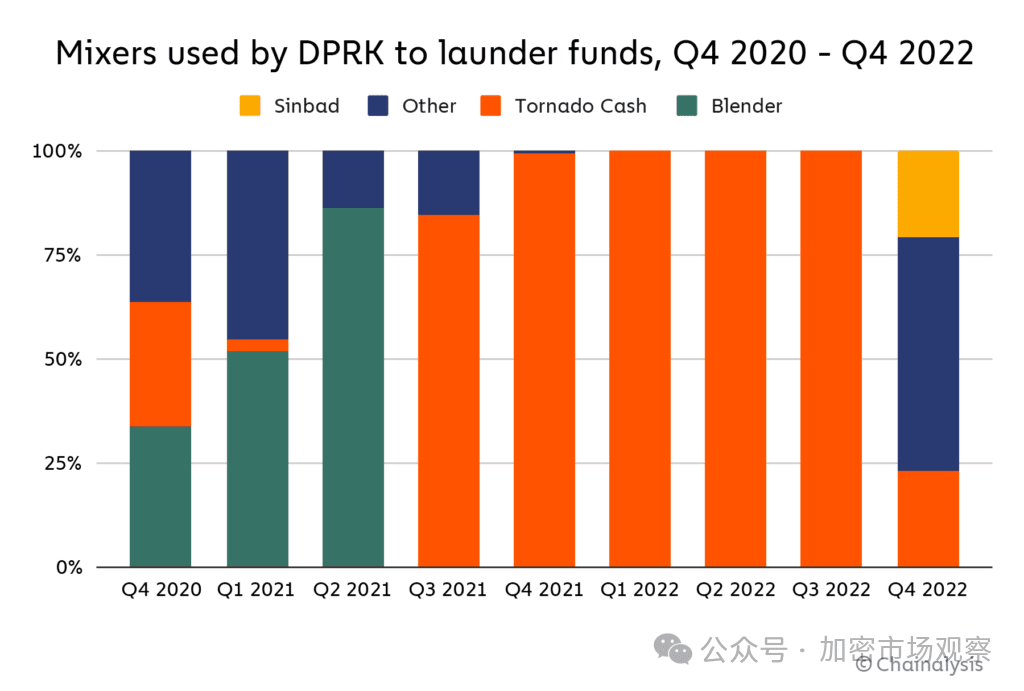

Sau khi Kucoin bị đóng băng trước đó, hacker Triều Tiên cũng đã có những bước tiến. Bắt đầu từ cuối năm 2020, chúng biết rằng sau khi trộm coin phải trộn chúng vào máy trộn coin trước khi rút tiền mặt.

Do đó, sau nhiều nỗ lực khác nhau, chỉ có số token trị giá 30 triệu USD mới được thu hồi.

Đánh giá theo thời điểm, số tiền bị đánh cắp của Robin đã đến Tornado.

Vào thời điểm đó, hầu hết tất cả các máy trộn tiền đều được hacker Triều Tiên sử dụng để rửa tiền:

Nhóm Tornado bị bắt vào tháng 8 năm 2022, rất có thể vì lý do này.

Tại sao Triều Tiên lại thích ăn cắp tiền xu đến vậy?

Bởi vì theo tạp chí "The Diplomat", tiền điện tử bị Triều Tiên đánh cắp sẽ được sử dụng để hỗ trợ nghiên cứu vũ khí hạt nhân của họ.

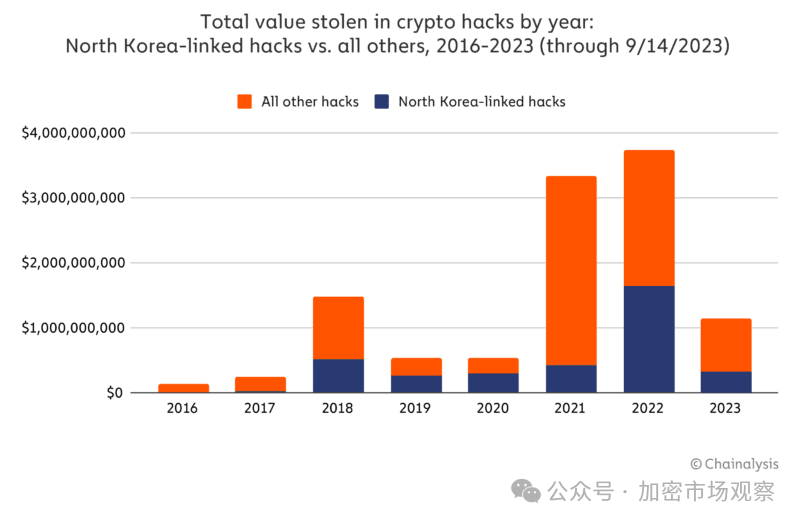

Và nhìn vào xu hướng thu nhập ngoại hối của Triều Tiên trong những năm gần đây, có vẻ như nước này đang tập trung vào mã hóa và không muốn làm lĩnh vực kinh doanh khác.

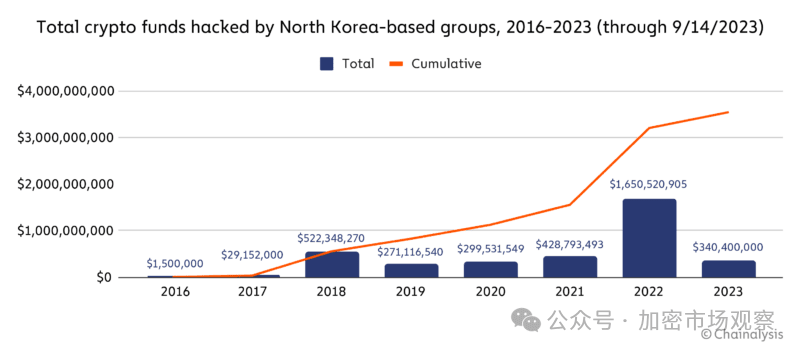

Theo dữ liệu từ Chainalysis, hoạt động kinh doanh mã hóa của Triều Tiên đang phát triển rất thuận lợi, tính đến ngày 23 tháng 9, họ đã kiếm được tổng cộng 3,54 tỷ USD tiền điện tử.

Vào năm 2022, năm thịnh vượng nhất đối với ngành công nghiệp mã hóa của Triều Tiên, ngành này đã kiếm được 1,65 tỷ USD trong một năm. Gần một nửa số tiền điện tử trên toàn bộ mạng đã bị tin tặc Triều Tiên đánh cắp.