Comprometimento da conta do X e o espaço cripto: das implicações individuais às industriais

Principais tópicos do post:

Como um canal de comunicação entre os projetos e as comunidades, o X desempenha um papel fundamental no espaço cripto. No entanto, a plataforma também pode ser vulnerável em relação aos indivíduos mal-intencionados, como visto em vários casos este ano.

Os golpistas usam uma variedade de métodos para obter o controle das contas do X, incluindo ataques de phishing, ataques de troca de SIM e ataques de força bruta. É importante ficar atento e evitar mensagens, e-mails, sites ou links suspeitos.

Mantenha sua conta do X segura usando senhas fortes, atualizando-as regularmente, ativando a autenticação 2FA, gerenciando o acesso a sua conta e se mantendo atualizado sobre as técnicas comuns de hacking.

X e o setor cripto

Em 9 de janeiro, a conta oficial da Comissão de Valores Mobiliários dos Estados Unidos - Securities and Exchange Commission (SEC) no X foi comprometida por meio de um ataque de troca de SIM. Posteriormente, os invasores anunciaram a falsa aprovação do Exchange-Traded Funds (ETFs) spot de Bitcoin um dia antes, causando volatilidade inesperada no mercado. Pouco depois, a SEC recuperou o controle da conta.

O X (anteriormente conhecido como Twitter) desempenha um papel fundamental no setor cripto como um canal de comunicação entre as comunidades e os projetos. Por meio do X, o setor é mantido atualizado sobre as notícias importantes dos projetos e das comunidades cripto. No entanto, dada a relevância, os ataques de controle de conta na plataforma podem representar ameaças consideráveis. Hoje vamos conhecer as implicações de contas do X comprometidas e dicas para manter suas informações online seguras.

O que é uma conta do X comprometida?

Uma conta do X comprometida refere-se a uma conta legítima, muitas vezes verificada, que é vítima de um indivíduo mal-intencionado ou grupo de indivíduos. Os motivos podem ser diferentes, mas geralmente o objetivo final é o mesmo: obter informações confidenciais. Quando um hacker obtém o controle de uma conta do X, ele pode se passar pelo titular original da conta. Na comunidade cripto do X, isso pode levar a desinformação, manipulação financeira ou ataques de phishing. Interagir com essas contas representa riscos consideráveis, não apenas para o titular da conta do X, mas também para a comunidade cripto em geral.

Existem três riscos principais associados às contas do X comprometidas:

Potencial distribuição de links prejudiciais ou malware. Isso pode ocorrer se o hacker usar a conta invadida para enviar ou postar links perigosos que, quando clicados, podem infectar o dispositivo de um usuário com malware. Isso não apenas coloca os dados do usuário em risco, mas esse malware também pode dar ao hacker acesso às carteiras de criptomoedas do usuário, colocando seus ativos em risco.

Manipulação dos seguidores para tomar decisões financeiras prejudiciais com base em desinformação ou orientação enganosa. Isso geralmente tem implicações para a comunidade cripto em geral, pois os investidores podem perder a confiança no ecossistema devido a essas ações maliciosas. As repercussões também podem causar oscilações no mercado e interromper o processo de descoberta de preços justos.

Violações de segurança, que refletem negativamente na organização por trás da conta, prejudicando a reputação e lançando dúvidas sobre a competência dessa organização em proteger as informações e os fundos do usuário.

Várias contas importantes do X foram comprometidas em 2024, incluindo a do SEC, CoinGecko e Mandiant.

Identificação das contas do X comprometidas

Reconhecer os sinais de uma conta do X comprometida é vital para minimizar possíveis danos. Vamos conhecer alguns sinais de alerta comuns que devem ser observados tanto pelos membros da comunidade quanto pelos proprietários das contas comprometidas.

Perspectiva da comunidade

Se você for um usuário do X que está lendo as postagens de outro membro da comunidade, procure os seguintes sinais para ajudar a avaliar se uma conta foi comprometida:

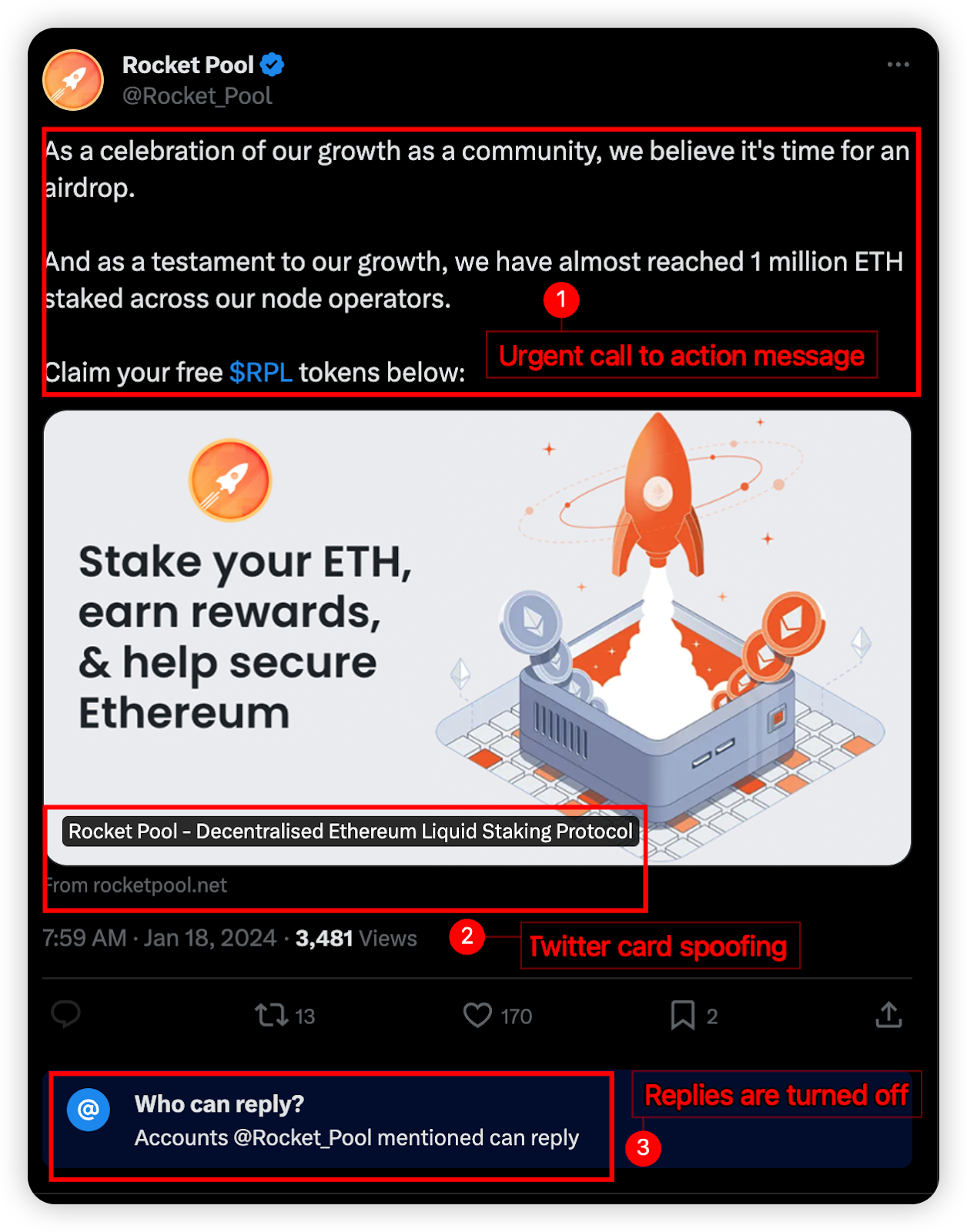

Contas comprometidas podem começar a publicar conteúdo inesperado, afastando-se do seu padrão de publicações habitual. Além disso, essas publicações podem conter técnicas comuns de golpe como:

Chamadas para a ação urgentes, provocando um efeito FOMO no usuário.

Spoofing do X card – uma técnica usada por golpistas para induzir os usuários a clicar em links maliciosos.

Respostas ou comentários restritos, geralmente para evitar que os usuários façam denúncias e avisem os outros.

Contas comprometidas podem começar a enviar DMs (mensagens diretas) inesperadas para os usuários regulares com o objetivo de promover a confiança.

Contas comprometidas podem bloquear contas relacionadas à segurança que podem denunciá-las para evitar que as pessoas exponham sua identidade.

Um exemplo de publicação de uma conta do X comprometida

Perspectiva do titular da conta

Se você é um usuário do X que suspeita que pode ter sido vítima de um ataque de controle de conta, fique atento aos seguintes sinais para ajudar a avaliar se sua conta foi comprometida:

Publicações, compartilhamentos ou curtidas inesperadas que aparecem no seu perfil.

Você está recebendo respostas para mensagens diretas que não enviou.

Ocorreram alterações inesperadas nas configurações da sua conta, como credenciais de login ou detalhes de contato vinculados.

Alertas para tentativas de login ou logins bem-sucedidos de locais desconhecidos.

Você começou a seguir novas contas involuntariamente.

Mensagens dos seus seguidores sobre atividades suspeitas ou spam na sua conta.

Técnicas comuns e vulnerabilidades

Entender como os hackers comprometem as contas do X é fundamental para melhorar a segurança da conta. Os recursos de aprendizagem, como este blog e outros artigos educacionais, podem ajudar os usuários a se manter atualizados sobre os métodos de golpes mais recentes. Vamos explorar algumas técnicas comuns de fraude e vulnerabilidades que devem ser observadas.

Phishing: uma das técnicas de golpes mais comuns é o phishing, um tipo de ataque de engenharia social. Geralmente quando os golpistas colocam você no alvo, o primeiro objetivo deles é ganhar sua confiança. Depois que este objetivo é alcançado, eles solicitarão que você clique e autorize permissões do X por meio de terceiros. Esse site de terceiros obtém o acesso da sua conta, permitindo que eles publiquem ou alterem senhas em seu nome.

Ataques de troca de SIM: ocorrem quando os golpistas enganam as operadoras de telefonia para enviar suas mensagens e chamadas para um cartão SIM que eles controlam, em vez do original. A troca de SIM representa uma ameaça real para os usuários do X que vincularam suas contas com seus números de celular. Por último, os golpistas aproveitam esse controle para obter acesso a sua conta.

Vulnerabilidade da senha e falta de 2FA: negligenciar a segurança da sua conta estabelece a base para os ataques maliciosos. Usar senhas fracas, que podem cair em ataques de força bruta, e a ausência de autenticação de dois fatores (2FA) transforma sua conta em uma presa fácil para os hackers.

Consequências das violações de dados: as contas que usam a mesma senha em várias plataformas estão sempre em maior risco de ataque. O comprometimento de uma conta pode desencadear um efeito dominó facilmente, o que pode afetar outras contas também, seja sua conta do X ou da Binance.

Ataques de malware: se você está armazenando senhas não criptografadas no seu computador e visitando sites suspeitos, você está preparando o terreno para os hackers acessarem suas senhas. Você fica vulnerável, principalmente, se baixar aplicativos desses sites suspeitos.

Como manter suas contas seguras

Entender as etapas necessárias para proteger sua conta do X é essencial para manter a privacidade e a segurança online. O primeiro passo e, o mais importante, para garantir a segurança da sua conta do X é criar uma senha forte. Uma senha forte deve:

Conter pelo menos 12 caracteres.

Ser formada por elementos variados, incluindo uma combinação de letras maiúsculas, minúsculas, números e símbolos.

Evitar dados fáceis de adivinhar, como seu nome, datas de nascimento ou palavras comuns.

Ser armazenada em um gerenciador de senhas confiável.

Para ajudar a garantir ainda mais a segurança sólida da sua conta do X, considere a adoção das seguintes medidas:

Mude para uma autenticação 2FA que não seja baseada em SMS, como aplicativos autenticadores ou, para uma segurança ainda maior, um dispositivo físico de autenticação, como o Yubikey.

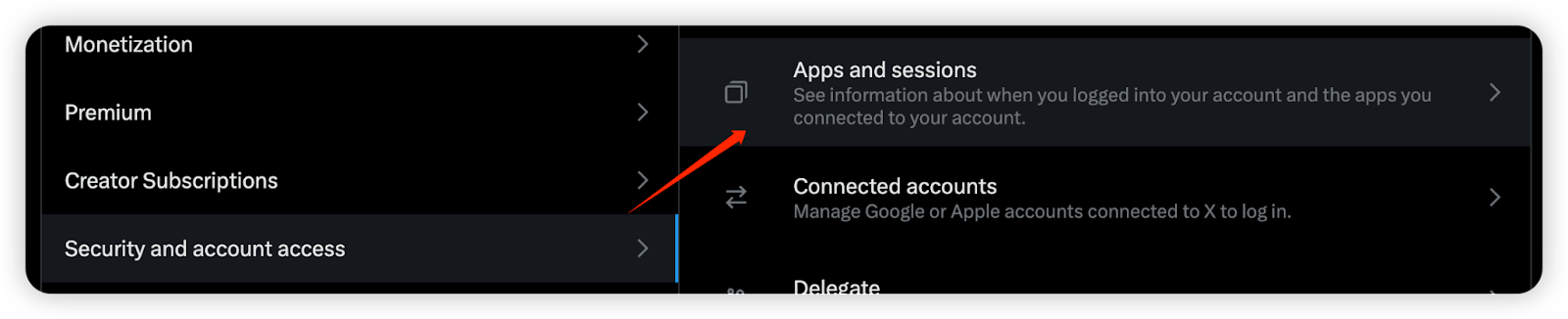

Verifique regularmente as permissões dos aplicativos de terceiros e verifique se há aprovações suspeitas. Aqui está um guia geral sobre como verificar essas permissões na plataforma do X: Mais ⇒ Configurações e suporte ⇒ Configurações e privacidade ⇒ Segurança e acesso à conta ⇒ Aplicativos e sessões ⇒ Aplicativos conectados ⇒ Remover (se suspeito).

Gerenciamento das permissões dos aplicativos de terceiros no X

(Observação: embora essas capturas de tela tenham sido tiradas do navegador do X para desktop, o guia geral acima se aplica à maioria dos sistemas operacionais)

Tenha cuidado com as comunicações suspeitas e não interaja com e-mails, mensagens diretas ou links duvidosos de fontes desconhecidas.

Use redes e dispositivos seguros e atualizados ao acessar suas contas do X ou da Binance.

Fique atento para saber quem tem os dados das suas contas para impedir o acesso não autorizado.

Mantenha-se atualizado sobre técnicas de hacking comuns para que você possa reconhecer uma ameaça quando observar uma.

As empresas devem revisar continuamente seus modelos de privacidade e segurança de dados para garantir que todos os funcionários entendam as políticas de tratamento de dados. Isso é importante principalmente quando ocorrem mudanças organizacionais, como o acesso que tem que ser atualizado à medida que os funcionários entram ou saem.

O que fazer se a sua conta do X for comprometida

Se a sua conta for comprometida, é importante reagir rapidamente para ajudar a minimizar quaisquer consequências negativas para si ou para a comunidade.

Redefina a senha da sua conta do X e as senhas de todas as contas associadas.

Cancele as permissões de terceiros para evitar novos acessos não autorizados.

Informe a sua comunidade através de um canal de comunicação alternativo. Alguns exemplos podem ser o Discord ou Telegram.

Entre em contato com a equipe de suporte ao cliente do X e informe a situação. Eles ajudarão na resolução do problema.

Mantenha-se vigilante

Na Binance, um dos nossos principais objetivos é garantir a segurança dos usuários cripto. Uma parte fundamental dessa iniciativa é educar nossos usuários sobre os métodos de golpes e as medidas de segurança mais recentes. Em uma era de ameaças cibernéticas que não param de aumentar, garantir a segurança das suas contas digitais tornou-se mais importante do que nunca. Principalmente no espaço cripto, as contas comprometidas podem ter grandes implicações para o ecossistema mais amplo.

É essencial entender os sinais comuns do comprometimento da conta, conhecer os métodos de hacking predominantes, criar senhas fortes e atualizar consistentemente as configurações de segurança. Cada membro da comunidade deve assumir total responsabilidade pelas consequências que se seguem após suas contas serem comprometidas. Sendo assim, manter as contas do X seguras deve ser a principal prioridade. Lembre-se sempre de que a força da sua segurança online é tão forte quanto o seu elo mais fraco.