Kluczowe wnioski

Wyłudzenie informacji, pochodzące od angielskiego czasownika „to fish”, to rodzaj cyberataku, podczas którego oszuści „wyławiają” wrażliwe dane osobowe, udając osobę lub renomowaną firmę, której ufasz.

Do najpopularniejszych taktyk phishingu zalicza się podszywanie się pod inne osoby, używanie mocnego lub groźnego języka oraz wysyłanie niebezpiecznych linków.

Atakujący często zmieniają tożsamość nadawcy, aby sprawiać wrażenie, że jego e-mail pochodzi z zaufanego źródła.

Jeśli masz wątpliwości co do autentyczności wiadomości e-mail rzekomo wysłanej z Binance, skontaktuj się z Obsługą Klienta Binance i przekaż plik EML wiadomości e-mail wraz z odpowiednimi zrzutami ekranu.

Twoje konto Binance może być celem prób phishingu. Dowiedz się, jak chronić swoje kryptowaluty, korzystając z naszego obszernego przewodnika.

Umiejętności potrzebne do włamania się do systemu bezpieczeństwa Binance są poza zasięgiem przeciętnego hakera, ale dysponują narzędziami, które pozwalają nakłonić Cię do ujawnienia Twojej nazwy użytkownika, hasła i kodu uwierzytelniania dwuskładnikowego (2FA).

Po co zadawać sobie trud włamania się do superbezpiecznego sejfu, skoro możesz po prostu przekonać jego właściciela, aby dał ci klucze? To podstawowa zasada phishingu: wykorzystywanie ludzkich błędów i emocji.

Czytaj dalej, aby dowiedzieć się więcej o phishingu, działaniu tego oszustwa i ochronie swoich monet przed najpopularniejszymi technikami phishingu.

Co to jest phishing i jak działa?

Wyłudzenie informacji, wywodzące się od angielskiego czasownika „to fish”, jest powszechnym rodzajem cyberataku, podczas którego oszuści „wyławiają” wrażliwe dane osobowe, udając znaną osobę lub firmę, której ufasz, na przykład Binance. Najpopularniejszą taktyką phishingu jest wysyłanie e-maili: te podstępne wiadomości są łatwe do napisania i dla niektórych wyglądają bardzo podobnie do ich legalnych odpowiedników.

Jest to metoda, która wydaje się prosta, ale działa: większość cyberataków zaczyna się od wiadomości e-mail phishingowej. Badanie przeprowadzone przez firmę Valimail zajmującą się bezpieczeństwem poczty elektronicznej wykazało, że każdego dnia wysyłanych jest ponad trzy miliardy wiadomości podszywających się pod jakąś osobę lub firmę, co stanowi 1% liczby wiadomości e-mail w obiegu.

Wiedza, jak identyfikować wiadomości e-mail phishingowe i unikać ich, jest niezbędna do ochrony kryptowalut i danych osobowych. Przyjrzyjmy się najpierw kilku typowym przykładom.

Trzy przykłady e-maili phishingowych

W poniższych akapitach pokrótce omówiono taktykę stosowaną przez oszustów w celu wysyłania wiadomości e-mail typu phishing: podszywanie się pod inne osoby, nachalny lub groźny język, niebezpieczne linki... Zamieściliśmy także kilka przykładów z życia wziętych, które pomogą Ci lepiej zrozumieć każdą technikę.

1. Kradzież tożsamości

Kradzież tożsamości to taktyka polegająca na tworzeniu fałszywych nazw domen i nadawców, które przypominają oficjalne nazwy, w celu oszukania odbiorcy. Celem jest oszukanie ich, aby pomyśleli, że wiadomość e-mail jest wiarygodna, ponieważ część adresu nadawcy wygląda na wiarygodną, np. „binance.com”.

Oto przykład z życia wzięty, w którym oszuści użyli adresu „do-not-reply@ses.binance.com”, który wygląda na oficjalny, dopóki nie zauważysz dodatkowych „ses” w adresie nadawcy przed „binance.com”.

2. Język pilny lub groźny

Wiadomości e-mail phishingowe często wywołują u odbiorcy poczucie pilności, strachu lub ciekawości w celu manipulowania jego emocjami w celu podjęcia natychmiastowych działań. Może na przykład oszukać Cię, abyś uwierzył, że z Twojego konta dokonano nieoczekiwanej wypłaty, co doprowadzi do „zresetowania” hasła, gdy w rzeczywistości masz zamiar ujawnić je oszustowi.

Oto przykład wiadomości e-mail typu phishing, w której twierdzi się, że użytkownik dokonał nieoczekiwanej wypłaty: Zwróć uwagę na ton sekcji w ramce, która została celowo napisana w taki sposób, aby zmylić i przestraszyć odbiorcę, za pomocą wyrażeń takich jak „zablokuj swoje konto » i „chroń wszystkie swoje fundusze".

3. Niebezpieczne linki i fałszywe załączniki

E-maile phishingowe zazwyczaj zawierają łącza do fałszywych witryn internetowych, podobnych do ich legalnych odpowiedników. Mogą również zawierać załączniki, takie jak pliki PDF, pliki wykonywalne lub przerobione aplikacje zawierające skrypty lub złośliwe oprogramowanie. Otwarcie tych załączników może dać hakerom nieautoryzowany dostęp do Twoich urządzeń, pozwolić im na kradzież poufnych informacji, a nawet transfer środków bez Twojej zgody.

Oto przykład wiadomości e-mail phishingowej zawierającej złośliwy link: Kliknięcie [Zweryfikuj adres e-mail] prowadzi do fałszywej strony logowania Binance, która prosi o podanie nazwy użytkownika i hasła. Może to następnie umożliwić oszustom odzyskanie danych użytkowników Internetu w celu ich odsprzedaży lub kradzieży kont i środków.

Cztery sposoby na zdemaskowanie próby phishingu

Teraz, gdy pokazaliśmy kilka przykładów wiadomości e-mail typu phishing, omówmy kilka sposobów ich identyfikacji

1. Zweryfikuj Binance

Czy otrzymałeś e-mail od Binance, który wydaje się podejrzany? Przede wszystkim sprawdź adres nadawcy na Binance Verify: jeśli narzędzie pokazuje Ci „Niezweryfikowane źródło”, oznacza to, że ten e-mail jest prawdopodobnie niebezpieczny.

Nawet jeśli adres źródłowy zostanie zweryfikowany przez Binance Verify, może to być podszywanie się: jak wyjaśniono wcześniej, ta taktyka jest powszechnie stosowana przez oszustów, aby ich komunikacja wyglądała na legalną. Używają nazw domen bardzo podobnych do ich legalnych odpowiedników lub fałszywych nagłówków w polach „Odpowiedź” lub „Ścieżka zwrotna”.

Oprócz adresów nadawcy, Binance Verify może również sprawdzić wszelkie konta w mediach społecznościowych i linki do stron internetowych zawarte w wątpliwej wiadomości e-mail.

Konta w mediach społecznościowych

Jeśli otrzymany e-mail zaprasza Cię do skontaktowania się z „pracownikiem Binance” w mediach społecznościowych (np. Telegram, Facebook lub WeChat), rozważ sprawdzenie jego nazwy użytkownika w Binance Verify.

Poniższy obrazek przedstawia ekran, który pojawia się, gdy nazwa użytkownika konta Binance jest prawdziwa. Pamiętaj, że przestępcy często podszywają się pod pracowników firmy: Binance Verify to tylko jeden z wielu sposobów weryfikacji tożsamości danej osoby.

Linki do stron internetowych

Należy zachować ostrożność podczas klikania łączy do witryn internetowych w wiadomościach e-mail. Aby zweryfikować adres URL Binance, kliknij go prawym przyciskiem myszy i wybierz „Kopiuj link”, a następnie wklej go do Binance Verify, aby zweryfikować autentyczność strony. Poniższy obrazek przedstawia ekran, który pojawia się, gdy Binance Verify ustali, że dana witryna jest oficjalną domeną Binance.

2. Kod antyphishingowy

Zdecydowanie zalecamy skonfigurowanie kodu antyphishingowego, jeśli jeszcze tego nie zrobiłeś. Jest to prosta procedura, która zajmuje tylko kilka minut, a po jej wykonaniu każdy e-mail wysłany z Binance będzie zawierał wzmiankę o unikalnej kombinacji cyfr i liter, którą zdefiniowałeś.

Tak wygląda e-mail od Binance z kodem antyphishingowym i bez niego: Uważaj na e-maile rzekomo od Binance, które nie zawierają Twojego kodu antyphishingowego.

3. Sprawdzanie pliku EML

Pobierz wiadomość e-mail jako plik EML, aby pobrać dodatkowe ukryte informacje do weryfikacji. Chociaż ta metoda jest bardziej techniczna, jest bardzo skuteczna w wykrywaniu prób phishingu.

SPF/DMARC/DKIM

Można na przykład otworzyć plik i sprawdzić SPF/DMARC/DKIM. Jeśli wszystkie lub niektóre kontrole zawiodą (na przykład wyświetli się komunikat „dkim=fail”), wiadomość e-mail najprawdopodobniej pochodzi z nieautoryzowanego źródła.

Reputacja adresu IP

W pliku EML można także znaleźć adres IP i porównać go z adresami zgłoszonymi pod kątem nielegalnych działań. Po prostu skopiuj i wklej adres do narzędzia sprawdzającego reputację IP, takiego jak nadużycieipdb lub wirustotal. Uwaga: te bazy danych czasami nie zawierają żadnych informacji, jeśli zweryfikowany adres IP jest zbyt nowy. Zanim wyciągniesz własne wnioski, zawsze zapoznaj się z kilkoma źródłami.

4. Skontaktuj się z obsługą klienta Binance

Jeśli masz jakiekolwiek wątpliwości dotyczące otrzymanej wiadomości e-mail, zalecamy skontaktowanie się z obsługą klienta Binance w celu przesłania zrzutów ekranu i pliku EML. Ze wszystkich metod opisanych w tym przewodniku ta jest naprawdę niezawodna: po otrzymaniu pliku nasz doświadczony zespół ds. phishingu pomoże Ci zweryfikować autentyczność wiadomości e-mail.

Aby pobrać plik EML, wykonaj czynności opisane w poniższym akapicie.

Przesyłanie pliku EML

Zobaczmy, jak pobrać zawartość wiadomości e-mail jako plik EML z Gmaila i Outlooka.

Gmaila

Otwórz wiadomość e-mail, którą chcesz pobrać w formacie EML. Kliknij trzy kropki w prawym górnym rogu wiadomości e-mail.

Z menu rozwijanego wybierz „Pobierz wiadomość”.

Perspektywy

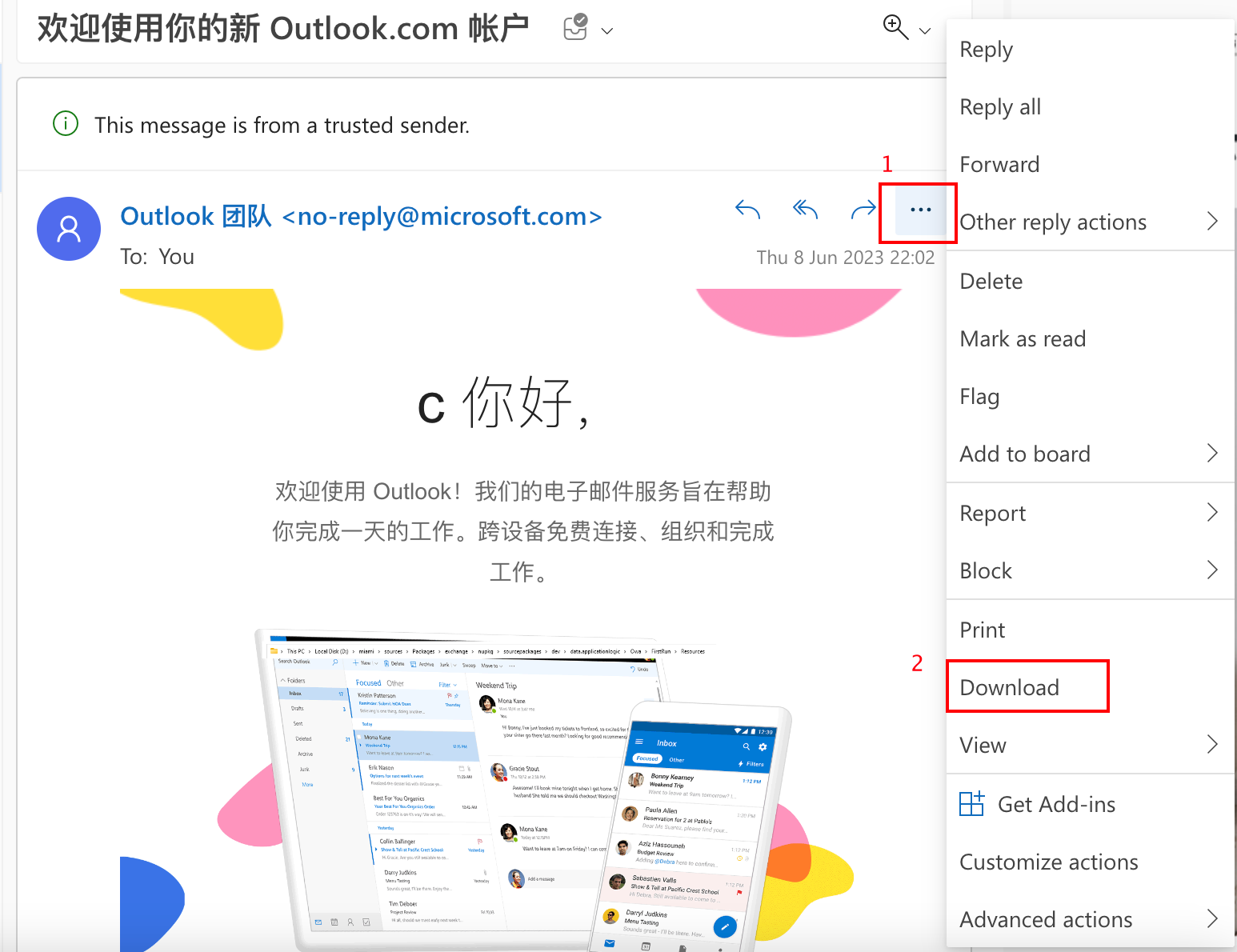

Otwórz wiadomość e-mail, którą chcesz pobrać w formacie EML. Kliknij trzy kropki w prawym górnym rogu wiadomości e-mail.

Z rozwijanego menu wybierz „Pobierz”.

Po pobraniu wiadomości e-mail kliknij plik EML prawym przyciskiem myszy i wybierz opcję [Otwórz za pomocą], a następnie [Inne]. Następnie wybierz TextEdit na macOS lub Notepad(++) na Windows.

Jak uniknąć prób phishingu?

Zachowaj czujność wobec prób phishingu i dowiedz się, jak chronić swoje fundusze już dziś, aby uniknąć katastrofy w przyszłości. Oto krótkie podsumowanie najlepszych praktyk, które warto zastosować:

Skonfiguruj swój kod antyphishingowy, korzystając z tego przewodnika.

Przede wszystkim wyszukaj dowolny adres e-mail, adres URL lub dowolną nazwę użytkownika „Binance” w Binance Verify.

Nie klikaj podejrzanych linków: możesz przypadkowo zainstalować na swoim urządzeniu złośliwe oprogramowanie lub uzyskać dostęp do fałszywej witryny utworzonej w celu gromadzenia poufnych informacji.

Nie ujawniaj nieznajomym żadnych danych osobowych, w tym danych logowania, numerów telefonów, kont bankowych, zwrotów umożliwiających odzyskanie portfela lub kluczy prywatnych.

Włącz uwierzytelnianie dwuskładnikowe (2FA): jeśli informacje o Twoim koncie zostaną skradzione, 2FA może utrudnić oszustowi przejęcie Twojego konta.

W ramach swojej działalności kontaktuj się wyłącznie z legalnymi firmami i uważaj na zaproszenia do „bezpłatnych konkursów” lub „zrzuty powietrzne” otrzymywane pocztą elektroniczną.

Jeśli nadal masz wątpliwości dotyczące wiadomości e-mail, poproś Obsługę Klienta Binance o pomoc: chętnie sprawdzimy dla Ciebie plik EML.

Po więcej informacji

Dzisiejszy haczyk: kody zapobiegające wyłudzaniu informacji i sposoby ochrony

Zachowaj bezpieczeństwo: co zrobić, jeśli Twoje konto zostało przejęte?

Jak chronić swoje kryptowaluty przed atakami polegającymi na fałszowaniu SMS-ów?

Handluj w dowolnym miejscu dzięki mobilnej aplikacji do handlu kryptowalutami Binance (iOS/Android)

Znajdź nas na :

Instagram: https://www.instagram.com/binancefrench

Twitter: https://twitter.com/LeBinanceFR

Facebook: https://www.facebook.com/BinanceFrance

Telegram: https://t.me/BinanceFrench

Ostrzeżenie o ryzyku: Ceny aktywów cyfrowych podlegają wysokiemu ryzyku rynkowemu i zmienności cen. Wartość Twojej inwestycji może zarówno spaść, jak i wzrosnąć, a zainwestowana kwota może nie zostać zwrócona. Ponosisz wyłączną odpowiedzialność za swoje decyzje inwestycyjne, a Binance nie ponosi odpowiedzialności za jakiekolwiek straty, które możesz ponieść. Wyniki osiągnięte w przeszłości nie są wiarygodnym wskaźnikiem wyników przyszłych. Powinieneś inwestować wyłącznie w produkty, które znasz i których ryzyko rozumiesz. Przed dokonaniem jakiejkolwiek inwestycji należy dokładnie rozważyć swoje doświadczenie inwestycyjne, sytuację finansową, cele inwestycyjne i tolerancję na ryzyko, a także skonsultować się z niezależnym doradcą finansowym. Nie stanowi to porady inwestycyjnej ani zachęty ani rekomendacji do handlu jakimkolwiek aktywem cyfrowym. Aby uzyskać więcej informacji, zapoznaj się z naszymi Warunkami użytkowania i Ostrzeżeniem o ryzyku.