Jak chronić swoje kryptowaluty przed e-mailami phishingowymi

Co warto wiedzieć

Phishing to technika ataku cybernetycznego, w której oszuści „łowią” wrażliwe dane uwierzytelniające, podszywając się pod osobę lub dobrze znaną firmę, do której masz zaufanie.

Powszechnie stosowane techniki phishingowe obejmują fałszywe e-maile, używanie gróźb lub zwrotów wskazujących na pilność sprawy, a także załączanie szkodliwych linków.

Napastnicy często modyfikują tożsamość nadawcy, aby wysyłane przez nich wiadomości e-mail sprawiały wrażenie, że pochodzą z zaufanego źródła.

Jeśli nie masz pewności, czy e-mail od Binance jest prawdziwy, skontaktuj się ze Wsparciem Binance i przekaż plik EML wiadomości wraz z odpowiednimi zrzutami ekranu.

Twoje konto Binance może być celem oszustów stosujących phishing. Przeczytaj ten kompleksowy przewodnik i dowiedz się, jak chronić swoje kryptowaluty.

Przeciętny haker nie ma wiedzy, która pozwala na włamanie się do systemu bezpieczeństwa platformy Binance. Z pewnością ma jednak narzędzia, które mogą oszukać Cię i nakłonić do przekazania nazwy użytkownika, hasła oraz kodu do uwierzytelniania dwuskładnikowego (2FA).

Po co włamywać się do nowocześnie zabezpieczonego skarbca, jeśli można przekonać właściciela, aby wpuścił Cię do środka? To jest podstawa phishingu: wykorzystywanie ludzkich błędów i emocji.

Czytaj dalej, aby dowiedzieć się więcej o phishingu – jak działa i jak chronić swoje kryptowaluty przez powszechnie stosowanymi technikami phishingu.

Co to jest phishing i jak działa?

Phishing to popularna technika cyberataków, w której oszuści „łowią” wrażliwe dane uwierzytelniające, podszywając się pod osobę lub dobrze znaną firmę, do której masz zaufanie, np. firmę Binance. Najczęściej stosowaną metodą są wiadomości e-mail. Te podstępne wiadomości można łatwo spreparować, a niektóre wyglądają niemalże tak samo jak ich rzeczywiste odpowiedniki.

Brzmi prosto, ale działa. Właśnie dlatego większość cyberataków rozpoczyna się od e-maila phishingowego. Zgodnie z badaniem przeprowadzonym przez firmę Valimail, zajmującą się zabezpieczeniami poczty e-mail, codziennie wysyła się ponad trzy miliardy wiadomości phishingowych, co stanowi około 1% wszystkich wiadomości e-mail.

Aby chronić swoje kryptowaluty i dane osobowe, należy wiedzieć, jak identyfikować e-maile phishingowe i chronić się przed nimi. Przyjrzyjmy się najpierw kilku typowym przykładom.

Trzy przykłady e-maili phishingowych

W poniższej części w skrócie omówiono techniki e-maili phishingowych, w tym fałszywe e-maile, używanie gróźb lub zwrotów wskazujących na pilność sprawy, a także załączanie szkodliwych linków. Zamieściliśmy również prawdziwe przykłady, aby pomóc w lepszym zrozumieniu każdej techniki.

1. Fałszywe e-maile

Wysyłanie fałszywych e-maili to technika oszustwa, w której oszuści tworzą fałszywe nazwy domeny i nadawcy przypominające oficjalne źródło. Założeniem jest przekonanie odbiorcy, że e-mail jest prawdziwy, ponieważ w adresie nadawcy zawiera na przykład „binance.com”.

Oto rzeczywisty przykład, w którym oszuści użyli adresu „do-not-reply@ses.binance.com”. Wydaje się on oficjalny, dopóki nie przyjrzysz się uważnie, że adres brzmi „ses.binance.com”.

2. Groźby lub wskazywanie pilności sprawy

E-maile phishingowe często tworzą poczucie pilności, strachu lub ciekawości, które manipuluje emocjami odbiorcy i nakłania go do podjęcia natychmiastowych działań. Przykładowo nadawcy mogą przekonać Cię, że doszło do nieoczekiwanej wypłaty z Twojego konta i nakłonić Cię do „zresetowania” hasła. W rzeczywistości ujawniasz w ten sposób swoje hasło oszustowi.

Oto przykład e-maila phishingowego, który oznajmia, że odbiorca wiadomości dokonał nieoczekiwanej wypłaty. Zwróć uwagę na język użyty w podkreślonym fragmencie. Treść celowo jest skonstruowana w sposób, który dezorientuje i wprowadza zaniepokojenie słowami „zablokowanie konta” i „zabezpiecz wszystkie środki”.

3. Złośliwe linki i fałszywe załączniki

E-maile phishingowe często zawierają linki, które prowadzą do fałszywych witryn internetowych przypominających te prawdziwe. Mogą również zawierać załączniki takie jak pliki w formacie PDF, pliki wykonywalne lub spakowane aplikacje, które zawierają szkodliwe skrypty lub złośliwe oprogramowanie. Otwarcie tych załączników może zapewnić napastnikom nieautoryzowany dostęp do Twoich urządzeń lub umożliwić im kradzież wrażliwych informacji bądź przesłanie środków bez Twojej zgody.

Poniżej przedstawiamy przykład e-maila phishingowego zawierającego złośliwy link. Kliknięcie [Zweryfikuj adres e-mail] spowoduje przeniesienie na fałszywą stronę logowania Binance, na której zobaczysz prośbę o wpisanie nazwy użytkownika i hasła. Oszuści mogą w ten sposób pozyskać Twoje dane osobowe w celu sprzedaży lub kradzieży Twojego konta i środków.

Cztery sposoby identyfikowania ataku phishingowego

Przyjrzeliśmy się już przykładowym e-mailom phishingowym, więc możemy przejść do różnych sposobów identyfikowania ataków phishingowych.

1. Binance Verify

Odbierasz wiadomość e-mail od Binance, ale coś wygląda podejrzanie? W pierwszej kolejności wyszukaj adres nadawcy w Binance Verify. Jeśli otrzymujesz komunikat „Źródło niezweryfikowane”, e-mail prawdopodobnie jest fałszywy.

Jednakże adres źródła może być nadal fałszywy, nawet jeśli przejdzie wstępną weryfikację w Binance Verify. Jak wspomnieliśmy wcześniej, fałszywe e-maile są powszechnie stosowaną techniką oszustw polegającą na tym, że e-mail wygląda tak, jakby został wysłany z zaufanego źródła. Oszuści wykorzystują do tego domeny lub nagłówki e-maili w polach „Reply-To” lub „Return-Path” przypominające rzeczywistego nadawcę.

Oprócz adresów nadawcy Binance Verify może również pomóc w weryfikacji kont w mediach społecznościowych lub linków do stron internetowych zawartych w treści e-maila.

Konta w mediach społecznościowych

Jeśli w e-mailu zawarto prośbę o kontakt z „pracownikiem Binance” za pośrednictwem platform społecznościowych takich jak Telegram, Facebook lub WeChat, zweryfikuj nazwę użytkownika w Binance Verify.

Poniższa ilustracja przedstawia, jak powinno wyglądać konto, które ma prawdziwą nazwę użytkownika Binance. Warto zauważyć, że przestępcy często podszywają się pod pracowników naszej firmy. Binance Verify to tylko jeden z wielu kroków, które należy podjąć, aby zweryfikować czyjąś tożsamość.

Linki do witryn internetowych

Zachowuj ostrożność, klikając linki do stron internetowych zawarte w e-mailach. Aby zweryfikować adres URL Binance, kliknij prawym przyciskiem myszy na link i wybierz opcję „Kopiuj adres linku”. Następnie użyj Binance Verify, aby sprawdzić, czy strona internetowa jest prawdziwa. Poniższa ilustracja wskazuje, co powinno być widoczne w Binance Verify, jeśli strona internetowa jest oficjalną domeną Binance.

2. Kod antyphishingowy

Zdecydowanie zalecamy ustawienie kodu antyphishingowego. To prosta czynność, która zajmuje tylko kilka minut. Po ustawieniu kodu prawdziwe e-maile otrzymywane od Binance będą zawierać niepowtarzalną, ustawioną przez Ciebie kombinację cyfr i liter.

Oto jak wygląda oficjalny e-mail od Binance z kodem antyphishingowym i bez takiego kodu. Trzymaj się z dala od wszelkich e-maili od „Binance”, które nie zawierają Twojego kodu antyphishingowego.

3. Weryfikacja pliku EML

Pobieranie e-maila jako pliku EML zapewnia dodatkowe ukryte informacje do celów weryfikacyjnych. Jest to metoda bardziej techniczna, ale przydatna w wykrywaniu ataków phishingowych.

SPF/DMARC/DKIM

Przykładowo możesz otworzyć plik i przeprowadzić weryfikację SPF/DMARC/DKIM. Jeśli wszystkie trzy lub niektóre weryfikacje będą nieudane (np. weryfikacja wskaże „dkim=fail”), jest prawdopodobne, że e-mail pochodzi z nieautoryzowanego źródła.

Reputacja adresu IP

W pliku EML można również znaleźć adres IP i zweryfikować go pod kątem zgłoszeń dotyczących zabronionych aktywności. Wystarczy skopiować adres i wkleić go do weryfikatora reputacji adresu IP, takiego jak abuseipdb lub virustotal. Uwaga: te bazy danych mogą nie zawierać odpowiednich informacji, jeśli adres IP jest zbyt nowy. Przed wyciągnięciem wniosków zawsze dokonuj weryfikacji w wielu zaufanych źródłach.

4. Kontakt ze Wsparciem Binance

Jeśli masz podejrzenia dotyczące e-maila, zalecamy kontakt ze Wsparciem Binance oraz dołączenie zrzutu ekranu i pliku EML. To najpewniejsza metoda ze wszystkich wymienionych w tym przewodniku. Po otrzymaniu Twojego zgłoszenia nasz zespół ds. bezpieczeństwa, który ma wieloletnie doświadczenie w radzeniu sobie z atakami phishingowymi, pomoże zweryfikować autentyczność e-maila.

Jeśli potrzebujesz pomocy w pobieraniu pliku EML, możesz skorzystać z kroków wskazanych w kolejnej części.

Jak pobrać plik EML

Przyjrzyjmy się, jak można pobrać treść e-maila w formie pliku EML na platformach Gmail i Outlook.

Gmail

Otwórz e-mail, który chcesz pobrać w formie pliku EML. Kliknij prawym przyciskiem myszy w ikonę trzech kropek w prawym górnym rogu wiadomości.

Z rozwijanego menu wybierz opcję „Pobierz wiadomość”.

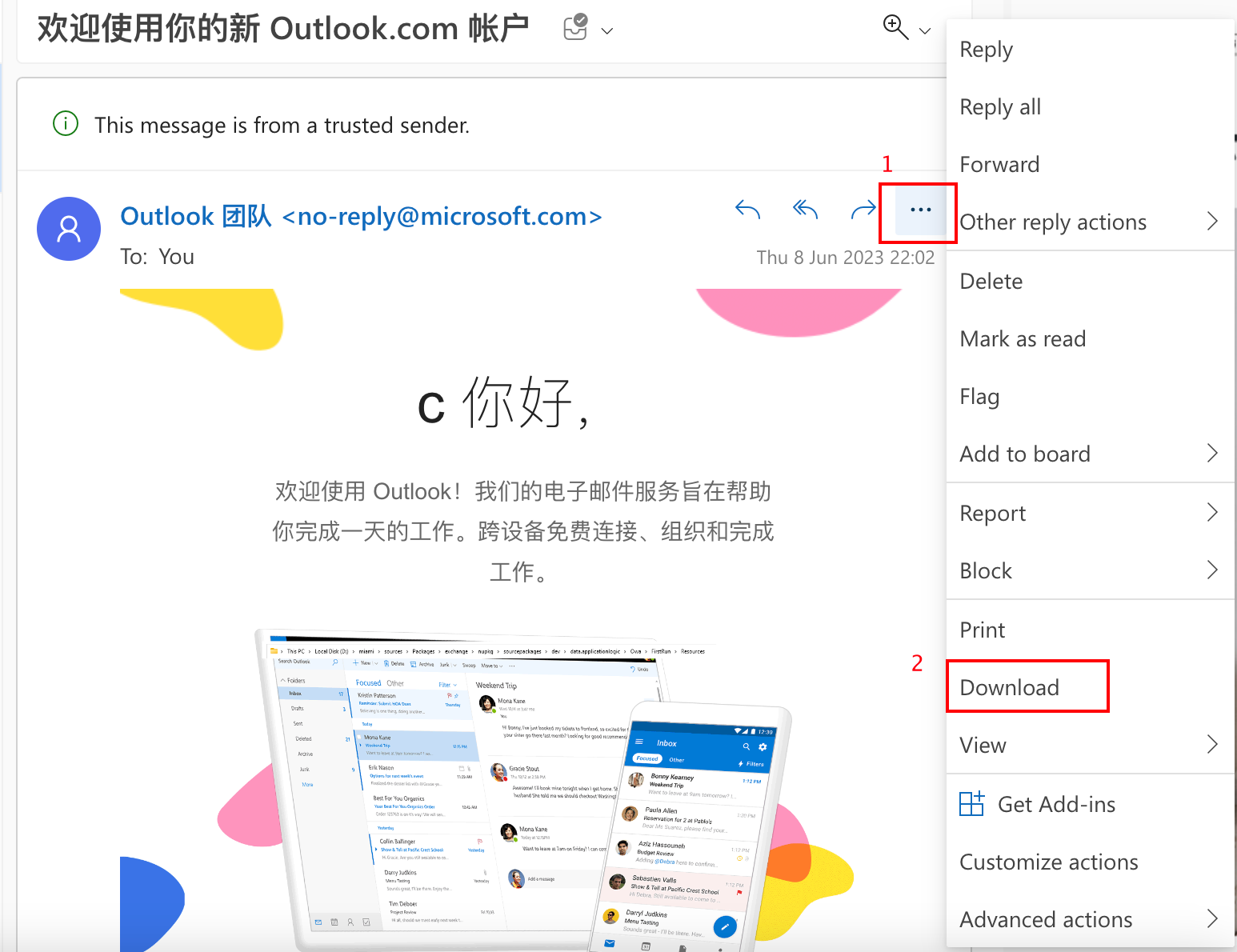

Outlook

Otwórz e-mail, który chcesz pobrać w formie pliku EML. Kliknij prawym przyciskiem myszy w ikonę trzech kropek w prawym górnym rogu wiadomości.

Z rozwijanego menu wybierz opcję „Pobierz”.

Po pobraniu e-maila kliknij plik EML prawym przyciskiem myszy i naciśnij [Otwórz za pomocą], a następnie [Inne]. Następnie wybierz opcję TextEdit, jeśli korzystasz z systemu macOS, lub Notepad(++), jeśli korzystasz z systemu Windows.

Nie daj się złapać oszustom stosującym phishing

Zachowaj czujność wobec ataków phishingowych. Dowiedz się, jak chronić swoje środki już dziś, a możesz ochronić się przed przyszłą katastrofą. Oto krótkie podsumowanie najlepszych praktyk, które warto stosować:

Ustaw kod antyphishingowy, postępując zgodnie z tym przewodnikiem.

Najpierw wyszukaj adres e-mail, nazwę użytkownika lub adres URL „Binance” w Binance Verify.

Nie klikaj podejrzanych linków. Możesz nieświadomie zainstalować na swoim urządzeniu złośliwe oprogramowanie lub przejść na fałszywą stronę internetową, która wyłudza wrażliwe dane.

Nie udostępniaj obcym osobom danych osobowych, w tym danych uwierzytelniających, numerów telefonu, rachunków bankowych, fraz seed portfela ani kluczy prywatnych.

Włącz uwierzytelnianie dwuskładnikowe (2FA). Jeśli dane Twojego konta zostały wykradzione, uwierzytelnianie 2FA utrudni oszustom przejęcie Twojego konta.

Bierz udział tylko w aktywnościach organizowanych przez rzeczywistą firmę. Uważaj na „darmowe prezenty” i zaproszenia do „airdropów”, które otrzymujesz za pośrednictwem poczty elektronicznej.

Jeśli nadal nie masz pewności co do e-maila, skontaktuj się ze Wsparciem Binance, aby uzyskać pomoc! Z przyjemnością zweryfikujemy kod EML Twojego e-maila.