背景

SlowMist が発表した「2023 年上半期のブロックチェーン セキュリティとマネーロンダリング対策の概要」[1] のデータによると、2023 年上半期には、失われた資金がまだ完全または部分的に回収された事件が 10 件ありました。攻撃を受けた後。 10件の事件で盗まれた資金は総額約2億3,200万ドルに上り、そのうち2億1,900万ドルが返還され、盗まれた資金の94%を占めた。これら 10 件の事件のうち 3 件では、資金が全額返還されました。

資金が盗まれて戻ってくるという新たなトレンドになるかもしれない。報奨金を与える場合でも、合理的な交渉を通じて盗まれた資金を取り戻す場合でも、メッセージを配信するには主に 2 つの方法があります。1 つはプロジェクト側のメディア プラットフォームで発言することであり、もう 1 つは攻撃者がプロジェクト側と通信する方法です。 -チェーンメッセージ。

たとえば、2023 年 3 月 13 日、DeFi 融資プロトコル Euler Finance が攻撃され、攻撃者は約 1 億 9,700 万米ドルの利益を得ました。 3 月 20 日、攻撃者はオイラーへのオンチェーン メッセージ [2] で、オイラーと「合意に達したい」と主張しました。 「私たちは影響を受けるすべての人が簡単にできるようにしたいと考えており、私たちに属さないものを保持するつもりはありません。安全な通信を確立して、取引をしましょう」と攻撃者らは書いている。

数時間後、Euler はチェーン上で次のように返信しました [3]: 「メッセージを受け取りました。Euler Deployer のアドレスと EOA の 1 つを介して、電子メール contact@euler.foundation または選択したその他のチャネルを通じて、Blockscan で非公開で議論しましょう。どちらの方法を選択するかを返信してください。」

興味深いことに、3 月 15 日、0x2af ユーザーはハッカーにオンチェーン メッセージ [4] を送信し、自分のライフ貯蓄である 78 wstETH の返還を要求しました。ユーザーは「90% / 80% の返還を検討してください。私はただそれだけです。」ユーザーよ、私の人生の貯蓄はオイラーにわずか 78 wstETH しかありません。私は今の状況がどれほど悪いか想像できないでしょう。あなたの人生を変えるには 2,000 万米ドルが十分だと思います。そうすれば、影響を受けた多くの人々を再び幸せにすることができます。」その後、ハッカーは彼に 100 ETH を送金しました。その直後、多くのアドレスがユーザーの行動を模倣し、ハッカーにメッセージを送信しました。

もちろん、チェーン上にメッセージを残すフィッシングのケースもあります。攻撃が完了した後の 2023 年 3 月 22 日、オイラー ハッカーは状況を混乱させ、追跡を回避するために、6 億 2,500 万米ドル以上を盗んだローニン ハッカーに 100 ETH を送金しました。 Ronin ハッカーもこれに続き、この状況を利用しました。彼はすぐに 2 ETH で応答し、オイラー ハッカーにオンチェーン メッセージ [5] を送信して、暗号化されたメッセージを復号するように依頼しました。しかし専門家らは、このメッセージはオイラー攻撃者のウォレットの秘密鍵を盗もうとするフィッシング詐欺であると主張している。これは本当にそうなのでしょうか? Slow Mist がこの件についての分析を書いたことがあるので、興味があれば読んでみてください。 Ronin ハッカー ウォレットが Euler ハッカー ウォレットにメッセージを送信してから数分後、Euler Finance の開発者は独自のメッセージ [6] で介入しようとし、その中で Euler ハッカーにいわゆる復号化ソフトウェアに注意するよう警告しました。 、「最も簡単な方法は資金を返すことです」と述べています。 Euler の開発者は別のトランザクション [7] で続けて、「いかなる状況でもこのメッセージを見ようとしないでください。秘密キーをどこにも入力しないでください。念のために言っておきますが、あなたのマシンも危険にさらされる可能性があります。」

チェーン上のメッセージとは何ですか?

誰もが知っているように、ビットコインとイーサリアムのメインネットはどちらも本質的には世界的に分散された台帳システムです。イーサリアムを例に挙げると、現在、イーサリアム メインネット上のすべてのデータを複製するイーサリアム ノードが数万回も存在します。また、ブロックチェーン情報が改ざんできないようにします。ビットコインネットワークと比較して、イーサリアムメインネットの料金は「安い」ため、ほとんどの人はメッセージを残すための最初の選択肢としてイーサリアムメインネットを使用します。先ほど述べたように、ブロックチェーンの本質は分散型台帳です。転送トランザクションを実行すると、これらのメッセージはすべてのノードの台帳に記録され、ブロックチェーン上に永続的に残ります。痕跡。

ブロックチェーン上にメッセージを残すことに率先して最初に取り組んだのは、サトシ・ナカモトでした。 2009 年 1 月 4 日、サトシ・ナカモトはその日のタイムズ紙のジェネシス・ブロックに「E タイムズ紙 2009 年 1 月 3 日、首相は銀行に対する 2 回目の救済の瀬戸際にある」という見出しを残しました。チェーンの上で。

チェーンにメッセージを残すにはどうすればよいですか?

基本: 暗号化されていないメッセージ

(1) https://app.mycrypto.com/send 経由でメッセージを転送します

ウォレットに接続し、受信アドレスと送金額 (0 ETH も可) を入力し、データの 0x の後に残したいメッセージを入力して、[次へ] をクリックし、最後に [確認] をクリックします。

注: メッセージ情報は 16 進数データである必要があるため、変換ツールや Web サイトを使用して事前に変換できます。のように:

(2) モバイルウォレット経由でメッセージを転送する

トランザクションを完了してガス料金を支払うには、ETH を含む Ethereum ウォレット (MetaMask、imToken ウォレットなど) を使用する必要があります。たとえば、imToken ウォレットを開き、送金トランザクションの送金アドレスを入力し、[詳細モード] をクリックして、メッセージ メッセージを 16 進形式で入力します。先頭に「0x」を付けることを忘れないでください。

(3) Etherscan IDM ツール [8] を通じてメッセージを残す

このツールを使用すると、入力データに処理済みの 16 進数データを入力する必要がなく、必要なメッセージの内容を直接入力することができ、結果は次のように表示されます。

詳細: 暗号化されたメッセージ

暗号化されていないメッセージが上で紹介されていますが、それに対応して暗号化されたメッセージも存在します。まず例を見てみましょう。

(https://bscscan.com/tx/0xfa1fa7cdfa3c5fe2cfaf61e14caf4b5174302d3801b09bb650d3f90ec706c3e9)

アドレス 0x313 は、TransitFinance Funds Receiver というラベルの付いたアドレスにオンチェーン メッセージを送信しました。「このメッセージを復号化するには、アドレスの秘密キーを使用してください」というメッセージとともに、見るために復号化する必要がある大量の情報が送信されました。

暗号化されたオンチェーンメッセージはどのように実装されますか?

(1) 暗号化

まず、トランザクション ハッシュをクリックして Etherscan 経由で検索します。

次に、トランザクション ハッシュの生のトランザクション 16 進データを取得します。

次に、元のトランザクション 16 進データに基づいて公開キーを取得します。

次に、SecretMessage と publicKey を入力し、次のコードを実行します。

最後に上記のツールを使用して送信します。

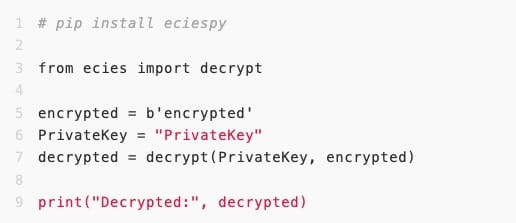

(2) 復号化

PrivateKey を入力して暗号化して、次のコードを実行します。

スローミストがオンチェーンの叫び声をアシストする例

ブロックチェーン脅威インテリジェンス セキュリティ企業として、SlowMist はプロジェクト関係者や個人ユーザーから支援の要請を受けることがよくあります。その一例を次に示します。 2022 年 10 月 2 日、クロスチェーン取引プラットフォームのアグリゲーターである Transit Swap がハッキングされ、2,890 万ドル以上の資産が盗まれました。プロジェクト当事者の要請に応じて、プロジェクト当事者と攻撃者との交渉を支援します。

以下は交渉プロセスの一部です。

(https://bscscan.com/tx/0x7491671cfab5066d5a36299cf295e721611bae6ff61a847a32b11d1cf716c274)

(https://bscscan.com/tx/0xfa1fa7cdfa3c5fe2cfaf61e14caf4b5174302d3801b09bb650d3f90ec706c3e9)

2022年10月12日の公式声明によると、「ホワイトハットは2400万ドル相当の資金を返還した」という。

要約する

この記事では、チェーン上のメッセージに関する関連知識や使い方を中心に紹介します。匿名通信の方法の 1 つであるオンチェーン メッセージは、一方では改ざん不可能で透明性があり、これは公衆の「監視」を受動的に受け入れることと同じであり、一方の当事者が後で後悔することを防ぐ可能性があります。一方で、これは被害者と攻撃者間のコミュニケーションのプラットフォームを提供し、プライバシーを高め、被害者に経済的損失を軽減する機会を提供します。ただし、メッセージにフィッシングが含まれているかどうかにも注意する必要があります。情報。

ユーザーとプロジェクト関係者は、チェーンにメッセージを残すだけでなく、次の方法で資金を回収できる可能性を高めることができます。

関係機関に直ちに通知します。地元の法執行機関、金融規制当局、関連するブロックチェーン プロジェクト チームに報告および苦情を申し立てます。詳細な情報と証拠を提供し、関係機関による捜査に協力する。

取引所に連絡する: 取引所で資金の盗難が発生した場合は、直ちに取引所に連絡し、事件の詳細を提供してください。取引プラットフォームは、問題を調査し、解決を支援するための措置を講じる場合があります。

コミュニティと協力する: インシデントを公開し、関連するコミュニティのメンバーと協力して情報や経験を共有します。他のユーザーは、攻撃者または攻撃手法に関する有益な情報を提供する場合があります。

専門家の助けを求める: 法的および技術的な側面で専門的な支援が必要な場合は、専門のブロックチェーン セキュリティ会社または弁護士に相談してください。彼らは、可能な場合には資金を回収するためのアドバイスや指導を提供したり、その他の適切な法的措置を講じたりすることができます。フォーム [9] を送信して SlowMist AML チームに連絡することもできます。

もちろん、最も重要なことは、安全で信頼できるウォレットと取引プラットフォームを使用すること、疑わしいリンクをクリックしたり、不明なソースからソフトウェアをダウンロードしたりしないこと、秘密鍵やアクセス資格情報を保護することなど、資金が盗まれるリスクを軽減するための予防措置を講じることです。セキュリティ意識と知識の更新を維持すること。最後に、Slow Mist が作成した (Blockchain Dark Forest Self-Help Manual) [10] を読むことを強くお勧めします。

参考リンク:

[1] https://www.slowmist.com/report/first-half-of-the-2023-report(CN).pdf

[2] https://etherscan.io/tx/0xcc73d182db1f36dbadf14205de7d543cfd1343396b50d34c768529aaab46a1c0

[3] https://etherscan.io/tx/0x9c25b6ca65c5bd0597a13ceae6f0d6edcef4b10279f338114550926ad0387ce4

[4] https://etherscan.io/tx/0xbe21a9719a4f89f7dc98419f60b247d69780b569cd8869c0031aae000f98cf17

[5] https://etherscan.io/tx/0xcf0b3487dc443f1ef92b4fe27ff7f89e07588cdc0e2b37d50adb8158c697cea6

[6] https://etherscan.io/tx/0x054409f252ac293a0ed34108b25e5906476817c5489bd3e98a5d3e1ee0825020

[7] https://etherscan.io/tx/0x1fd6d2e67a2ac4cf7c1718cc3058d5625171b95d66744801c97a4de54a41197b

[8] https://etherscan.io/idm

[9] https://aml.slowmist.com/recovery-funds.html

[10] https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md

[11] https://cryptobook.nakov.com/ametric-key-ciphers/ecies-example