introduzione

Quando si tratta di criptovaluta, una buona conservazione è di fondamentale importanza. Il mondo delle criptovalute è pericoloso: gli attori malintenzionati sono ovunque e dispongono di numerose strategie per rubare i fondi degli utenti. Stabilire una strategia per proteggere le tue monete dovrebbe essere la tua massima priorità.

Hai a disposizione una gamma di opzioni di archiviazione, ciascuna con i propri compromessi in termini di sicurezza e usabilità. Molto probabilmente, i nuovi arrivati si atterranno agli scambi. Queste piattaforme forniscono a molti la prima esposizione alla criptovaluta e consentono agli utenti di archiviare i propri fondi in un portafoglio online. Ma tecnicamente l’utente non ha il controllo delle proprie monete. Se l'exchange viene violato o messo offline, potrebbero non essere in grado di recuperare i propri fondi.

Gli utenti potrebbero non vedere la necessità di spostare la propria criptovaluta fuori dall’exchange. Potrebbero non avere le competenze per farlo o addirittura considerare le soluzioni di custodia più sicure. Dopotutto, l'autocustodia può comportare la perdita di fondi se l'utente commette un errore.

Il pensiero di prendere tu stesso il controllo della tua criptovaluta può essere scoraggiante. Ma dal punto di vista della sicurezza, i portafogli hardware non hanno eguali. In questo articolo spiegheremo cosa sono, come funzionano e perché dovresti usarne uno.

Cos'è una chiave privata?

La tua chiave privata è il tuo passaporto per l'ecosistema di una criptovaluta. In molti sensi, è proprio come una chiave nella vita reale: con queste informazioni puoi sbloccare i tuoi fondi per spenderli. Se qualcun altro ci mette le mani sopra, può rubare la tua criptovaluta. Se perdi la chiave, perdi l'accesso alle tue monete: in un ambiente decentralizzato non esiste alcun pulsante per la password dimenticata. Né esiste una banca a cui puoi chiamare per annullare le transazioni fraudolente.

La conclusione è che le chiavi private devono essere mantenute segrete e sicure. Sono incredibilmente preziosi per gli utenti di criptovaluta. Non sorprende che hacker e truffatori cerchino costantemente di rubarli, utilizzando tecniche di phishing o malware per sottrarre agli utenti le loro monete.

Conservare le chiavi è semplice: sono solo stringhe di numeri e lettere. Possono essere scritti su carta e conservati in una cassaforte. Per utilizzare le chiavi per spostare fondi, tuttavia, devono trovarsi su un dispositivo che crei la prova che puoi spendere le tue monete.

Cos’è un portafoglio hardware?

I portafogli hardware sono dispositivi appositamente progettati per archiviare in modo sicuro le chiavi private. Sono considerati più sicuri dei portafogli per desktop o smartphone, soprattutto perché non si connettono mai a Internet. Queste proprietà riducono significativamente i vettori di attacco a disposizione dei malintenzionati, poiché significa che non possono manomettere il dispositivo da remoto.

Un buon portafoglio hardware garantisce che le chiavi private non lascino mai il dispositivo. Normalmente sono tenuti in un posto speciale nel dispositivo che non ne consente la rimozione.

Poiché i portafogli hardware sono sempre offline, devono essere utilizzati insieme a un'altra macchina. Grazie al modo in cui sono costruiti, possono essere collegati a PC o smartphone infetti senza alcun rischio che la chiave privata venga divulgata. Da lì interagiscono con un software che consente all'utente di visualizzare il proprio saldo o effettuare una transazione.

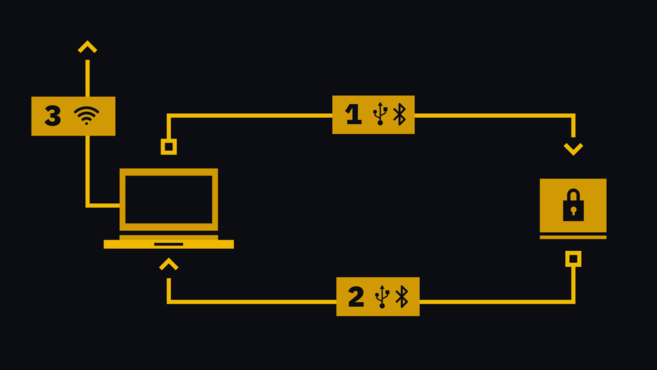

Una volta che l'utente crea una transazione, la invia al portafoglio hardware (1 nel diagramma seguente). Tieni presente che la transazione è ancora incompleta: deve essere firmata dalla chiave privata nel dispositivo. Gli utenti confermano che l'importo e l'indirizzo sono corretti quando richiesto sul dispositivo hardware. A quel punto viene firmato e rinviato al software (2), che lo trasmette alla rete della criptovaluta (3).

Perché dovresti usare un portafoglio hardware?

I portafogli che memorizzano le chiavi private su computer o smartphone connessi a Internet lasciano i fondi degli utenti vulnerabili a un’ampia gamma di attacchi. Il malware può rilevare attività legate alla crittografia su questi dispositivi e drenare i fondi degli utenti.

Un portafoglio hardware è come un caveau impenetrabile con una piccola fessura. Quando l'utente desidera creare una transazione che la rete accetterà, la inserisce nello slot. Immagina che, dall'altra parte della slot, un elfo esegua una magia crittografica che firma la transazione. L'elfo non lascerà mai il caveau: non c'è porta e non può passare attraverso la fessura. Tutto ciò che può fare è ricevere le transazioni e respingerle.

Anche se qualcuno riesce a impossessarsi del tuo portafoglio hardware, avrai una protezione aggiuntiva sotto forma di un codice PIN. I dispositivi spesso si ripristinano se viene inserita la combinazione errata un certo numero di volte.

I fondi che non vengono utilizzati attivamente – quelli che non vengono spesi, puntati, prestati o scambiati – dovrebbero essere conservati in celle frigorifere. Un portafoglio hardware fornisce un mezzo conveniente per raggiungere questo obiettivo per gli utenti, anche quelli con conoscenze tecniche limitate.

È necessario eseguire il backup dei portafogli hardware in caso di smarrimento, furto o distruzione. Durante l'inizializzazione, all'utente verrà spesso richiesto di registrare la frase seed, un elenco di parole che possono essere utilizzate per recuperare fondi su un nuovo dispositivo. Questo dà a chiunque la possibilità di spendere le proprie monete, quindi dovrebbero essere trattate come qualsiasi oggetto di valore. Si consiglia agli utenti di scriverli su carta (o di inciderli su metallo) e di conservarli in un luogo privato e sicuro.

Limitazioni dei portafogli hardware

I portafogli hardware, come altre forme di archiviazione, hanno i loro compromessi. Sebbene siano uno dei mezzi più sicuri per detenere monete, ci sono ancora alcune limitazioni. Trovano un equilibrio tra sicurezza e usabilità. I portafogli smartphone/software sono convenienti, mentre i portafogli hardware possono essere scomodi da gestire (dato che è necessario utilizzare due dispositivi per inviare effettivamente fondi).

Tuttavia, i portafogli hardware non sono del tutto infallibili. Una minaccia fisica contro un utente potrebbe costringerlo a sbloccare un portafoglio per l’aggressore, ma esistono anche altri vettori. I malintenzionati esperti potrebbero essere in grado di sfruttare il dispositivo se riescono ad accedervi fisicamente.

Ad oggi, tuttavia, nessun hacker riuscito è riuscito a recuperare le chiavi private da un dispositivo hardware in uno scenario reale. Quando vengono segnalate vulnerabilità, i produttori sono generalmente rapidi a risolverle. Questo non vuol dire che siano impossibili: i ricercatori hanno dimostrato attacchi anche contro i portafogli più popolari.

Gli attacchi alla catena di fornitura possono anche essere efficaci nel minare la sicurezza di un dispositivo di portafoglio hardware. Ciò si verifica quando il malintenzionato acquisisce un portafoglio prima che venga consegnato all’utente. Da lì, possono manometterlo per indebolire la sicurezza e rubare fondi dopo che l’utente ha depositato monete.

Un'altra limitazione è che i portafogli hardware implicano la custodia nelle tue mani. Molti lo considerano un vantaggio poiché nessuna terza parte è responsabile della gestione dei tuoi fondi. Ma questo significa anche che se qualcosa va storto, non c’è rimedio.

Pensieri conclusivi

I limiti dei portafogli hardware non superano i loro vantaggi. Con il passare delle soluzioni di archiviazione, è difficile eguagliare la sicurezza dei portafogli hardware con altri metodi. Semplicemente non esiste alcun sostituto per la conservazione a freddo, il che elimina una grande quantità di rischi derivanti dall'autocustodia dei fondi.

Quando cercano un portafoglio hardware, gli utenti dovrebbero informarsi sulla gamma di opzioni a loro disposizione. Esistono numerosi dispositivi sul mercato, ciascuno con le proprie funzionalità, criptovalute supportate e curva di apprendimento.