arrière-plan

Selon les données du « Blockchain Security and Anti-Money Laundering Summary for the First Half of 2023 » [1] publiées par SlowMist, au premier semestre 2023, il y a eu 10 incidents au cours desquels les fonds perdus ont encore été entièrement ou partiellement récupérés. après avoir été attaqué. Les 10 incidents ont totalisé environ 232 millions de dollars de fonds volés, dont 219 millions de dollars ont été restitués, soit 94 % des fonds volés. Dans trois de ces 10 incidents, tous les fonds ont été restitués.

Cela pourrait devenir une nouvelle tendance consistant à voler des fonds puis à les restituer. Qu'il s'agisse d'offrir une prime ou de récupérer des fonds volés par le biais de négociations raisonnables, il existe deux manières principales de transmettre des messages : l'une consiste à s'exprimer sur la plate-forme médiatique du côté du projet, et l'autre consiste pour l'attaquant à communiquer avec le côté du projet via le -messages en chaîne.

Par exemple, le 13 mars 2023, le protocole de prêt DeFi Euler Finance a été attaqué et l'attaquant a réalisé un bénéfice d'environ 197 millions de dollars. Le 20 mars, les attaquants ont affirmé dans un message en chaîne [2] adressé à Euler qu'ils voulaient désormais « parvenir à un accord » avec Euler. "Nous voulons faciliter la tâche de toutes les personnes concernées et n'avons aucune intention de conserver quelque chose qui ne nous appartient pas. Établissons des communications sécurisées et concluons un accord", ont écrit les attaquants.

Quelques heures plus tard, Euler a répondu sur la chaîne [3] en disant : "Message reçu, discutons-en en privé sur Blockscan via l'adresse Euler Deployer et l'un de vos EOA, via email contact@euler.foundation ou votre choix Tout autre canal. Veuillez répondre quelle méthode vous souhaitez choisir.

Fait intéressant, le 15 mars, l'utilisateur 0x2af a envoyé un message en chaîne [4] au pirate informatique, demandant le retour de ses économies de 78 wstETH. L'utilisateur a déclaré : « Veuillez envisager de rendre 90 %/80 %. un utilisateur, mes économies ne représentent que 78 wstETH déposés chez Euler. Je ne suis ni une baleine ni un millionnaire. Vous ne pouvez pas imaginer à quel point ma situation est mauvaise maintenant, je suis presque sûr que 20 millions de dollars américains suffisent pour changer votre vie. . , et vous pouvez à nouveau rendre heureux de nombreuses personnes concernées ». Le hacker lui a alors envoyé 100 ETH. Immédiatement après, de nombreuses adresses ont imité le comportement de l'utilisateur et ont envoyé des messages aux pirates.

Bien entendu, il existe également des cas de phishing en laissant des messages sur la chaîne. Le 22 mars 2023, une fois l'attaque terminée, le pirate informatique d'Euler a transféré 100 ETH au pirate informatique Ronin qui avait volé plus de 625 millions de dollars américains afin de semer la confusion dans la situation et d'éviter toute trace. Le hacker Ronin a emboîté le pas et a profité de la situation. Il a immédiatement répondu avec 2 ETH et a envoyé un message en chaîne [5] au hacker d'Euler, lui demandant de décrypter un message crypté. Mais les experts affirment que le message est une escroquerie de phishing tentant de voler les clés privées du portefeuille de l’attaquant d’Euler. Est-ce vraiment le cas ? Slow Mist a déjà écrit une analyse à ce sujet, vous pouvez la consulter si vous êtes intéressé. Quelques minutes après que le portefeuille du hacker Ronin ait envoyé un message au portefeuille du hacker Euler, les développeurs d'Euler Finance ont tenté d'intervenir avec leur propre message [6], dans lequel ils avertissaient le hacker d'Euler de se méfier du soi-disant logiciel de décryptage. , affirmant que "le moyen le plus simple est de restituer les fonds". Les développeurs d'Euler poursuivent dans une autre transaction [7] : "Ne tentez en aucun cas de visualiser ce message. Ne saisissez votre clé privée nulle part. Pour rappel, votre machine peut également être compromise."

Qu'est-ce qu'un message sur la chaîne ?

Comme nous le savons tous, les réseaux principaux Bitcoin et Ethereum sont essentiellement un système de grand livre distribué à l’échelle mondiale. Prenez Ethereum comme exemple. Actuellement, il existe plus de dizaines de milliers de nœuds Ethereum répliquant toutes les données sur le réseau principal Ethereum. Cela signifie que tous les messages, transactions et autres informations sur le réseau principal Ethereum seront copiés des dizaines de milliers de fois. garantit également que les informations de la blockchain ne peuvent pas être falsifiées. Par rapport au réseau Bitcoin, les frais sur le réseau principal Ethereum sont « moins chers », de sorte que la plupart des gens utiliseront le réseau principal Ethereum comme premier choix pour laisser des messages. Comme nous venons de le mentionner, l'essence de la blockchain est un registre distribué. Lorsque nous effectuons des transactions de transfert, nous pouvons laisser des messages. Ces messages seront enregistrés sur les registres de tous les nœuds. Ils ne pourront pas être modifiés et seront permanents sur la blockchain. une trace.

La première personne à avoir pris l’initiative de laisser un message sur la blockchain fut Satoshi Nakamoto. Le 4 janvier 2009, Satoshi Nakamoto titrait ce jour-là le Times sur le bloc Genesis : « Le chancelier du Times 03/jan/2009 est sur le point d'un deuxième plan de sauvetage des banques. À ce jour, nous pouvons toujours trouver ce message ». sur la chaîne.

Comment laisser un message sur la chaîne ?

Bases : messages non chiffrés

(1) Transférer un message via https://app.mycrypto.com/send

Connectez-vous au portefeuille, renseignez l'adresse de réception et le montant du transfert (peut être 0 ETH), saisissez le message que vous souhaitez laisser après 0x dans Données, puis cliquez sur Suivant, et enfin Confirmez.

Remarque : Les informations du message doivent être des données hexadécimales afin qu'elles puissent être converties à l'avance via certains outils de conversion ou sites Web. comme:

(2) Transférer des messages via un portefeuille mobile

Vous devez utiliser un portefeuille Ethereum (tel que MetaMask, portefeuille imToken) avec de l'ETH pour terminer la transaction et payer les frais de gaz. Par exemple, ouvrez le portefeuille imToken, saisissez une adresse de transfert pour les transactions de transfert, cliquez sur Mode avancé, saisissez le message au format hexadécimal, n'oubliez pas de mettre « 0x » au début.

(3) Laissez un message via l'outil Etherscan IDM [8]

En utilisant cet outil, vous n'avez pas besoin de saisir les données hexadécimales traitées dans les données d'entrée. Vous pouvez saisir directement le contenu du message souhaité et il le traitera automatiquement en données hexadécimales pour vous. Les résultats sont affichés comme suit :

Avancé : message crypté

Les messages non chiffrés sont présentés ci-dessus et des messages chiffrés correspondants existent également. Regardons d'abord un exemple :

(https://bscscan.com/tx/0xfa1fa7cdfa3c5fe2cfaf61e14caf4b5174302d3801b09bb650d3f90ec706c3e9)

L'adresse 0x313 a envoyé un message en chaîne à une adresse intitulée TransitFinance Funds Receiver : "Veuillez utiliser la clé privée de votre adresse pour déchiffrer ce message", ainsi qu'une grande partie d'informations qui doivent être déchiffrées pour être vues.

Comment les messages cryptés en chaîne sont-ils mis en œuvre ?

(1) Cryptage

Tout d’abord, cliquez sur le hachage de la transaction pour effectuer une recherche via Etherscan :

Ensuite, récupérez les données hexadécimales brutes du hachage de la transaction :

Ensuite, récupérez la clé publique basée sur les données hexadécimales d'origine de la transaction :

Ensuite, entrez le SecretMessage et la publicKey et exécutez le code suivant :

Enfin, envoyez en utilisant les outils ci-dessus.

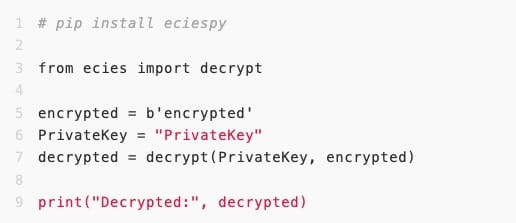

(2) Décryptage

Entrez PrivateKey et chiffré et exécutez le code suivant :

Slow Mist assiste un exemple de cri en chaîne

En tant que société de sécurité et de renseignement sur les menaces blockchain, SlowMist reçoit souvent des demandes d'assistance de la part de parties au projet ou d'utilisateurs individuels. Le 2 octobre 2022, l'agrégateur de plateformes de trading inter-chaînes Transit Swap a été piraté et plus de 28,9 millions de dollars d'actifs ont été volés. À la demande de la partie projet, nous assistons la partie projet dans la négociation avec l'attaquant.

Les éléments suivants font partie du processus de négociation :

(https://bscscan.com/tx/0x7491671cfab5066d5a36299cf295e721611bae6ff61a847a32b11d1cf716c274)

(https://bscscan.com/tx/0xfa1fa7cdfa3c5fe2cfaf61e14caf4b5174302d3801b09bb650d3f90ec706c3e9)

Selon un communiqué officiel du 12 octobre 2022, « White Hat a restitué des fonds d'une valeur de 24 millions de dollars ».

Résumer

Cet article présente principalement les connaissances pertinentes et l'utilisation des messages sur la chaîne. En tant qu'une des méthodes de communication anonyme, les messages en chaîne sont, d'une part, infalsifiables et transparents, ce qui équivaut à accepter passivement le « contrôle » du public, ce qui peut empêcher une partie de regretter par la suite une erreur. d'autre part, cela fournit également une plate-forme de communication entre les victimes et les attaquants, augmente la confidentialité et offre aux victimes la possibilité de réduire les pertes financières. Cependant, vous devez également faire attention si le message contient du phishing. information.

En plus de laisser des messages sur la chaîne, les utilisateurs et les parties au projet peuvent toujours augmenter les possibilités de récupération des fonds grâce aux méthodes suivantes :

Informez immédiatement les agences concernées : signalez et portez plainte auprès des forces de l'ordre locales, des régulateurs financiers et des équipes de projet blockchain concernées. Fournir des informations et des preuves détaillées et coopérer aux enquêtes menées par les agences compétentes ;

Contacter la bourse : si un vol de fonds s'est produit sur une bourse, contactez-la immédiatement et fournissez des détails sur l'incident. La plateforme de trading peut prendre des mesures pour enquêter et aider à résoudre le problème ;

Travailler avec la communauté : rendez les incidents publics et travaillez avec les membres concernés de la communauté pour partager des informations et des expériences. D'autres utilisateurs peuvent fournir des informations utiles sur les attaquants ou les techniques d'attaque ;

Demandez l’aide d’un professionnel : consultez une société professionnelle de sécurité blockchain ou un avocat pour obtenir une aide professionnelle sur les aspects juridiques et techniques. Ils peuvent fournir des conseils et des orientations pour aider à récupérer les fonds lorsque cela est possible ou engager d'autres actions en justice appropriées. Vous pouvez également contacter l’équipe SlowMist AML en soumettant le formulaire [9].

Bien entendu, le plus important est de prendre des mesures préventives pour réduire le risque de vol de fonds, notamment en utilisant des portefeuilles et des plateformes de trading sûrs et fiables ; en protégeant les clés privées et les identifiants d'accès ; et maintenir la sensibilisation à la sécurité et la mise à jour des connaissances. Enfin, il est fortement recommandé de lire le « Blockchain Dark Forest Self-Help Manual » [10] produit par Slow Mist.

Liens de référence :

[1] https://www.slowmist.com/report/first-half-of-the-2023-report(CN).pdf

[2] https://etherscan.io/tx/0xcc73d182db1f36dbadf14205de7d543cfd1343396b50d34c768529aaab46a1c0

[3] https://etherscan.io/tx/0x9c25b6ca65c5bd0597a13ceae6f0d6edcef4b10279f338114550926ad0387ce4

[4] https://etherscan.io/tx/0xbe21a9719a4f89f7dc98419f60b247d69780b569cd8869c0031aae000f98cf17

[5] https://etherscan.io/tx/0xcf0b3487dc443f1ef92b4fe27ff7f89e07588cdc0e2b37d50adb8158c697cea6

[6] https://etherscan.io/tx/0x054409f252ac293a0ed34108b25e5906476817c5489bd3e98a5d3e1ee0825020

[7] https://etherscan.io/tx/0x1fd6d2e67a2ac4cf7c1718cc3058d5625171b95d66744801c97a4de54a41197b

[8] https://etherscan.io/idm

[9] https://aml.slowmist.com/recovery-funds.html

[10] https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md

[11] https://cryptobook.nakov.com/assymétrique-key-ciphers/ecies-example