Vos cryptos sont-elles réellement en sécurité ? Les rouages des protocoles de sécurité continue de Binance

Le monde crypto a connu des évolutions considérables depuis ses débuts : des milliers de nouveaux projets ont débarqué sur le marché, et ce qui était autrefois une communauté de niche composée d’amateurs de technologie est devenu un écosystème diversifié qui a su séduire le grand public. Le parcours des cryptomonnaies a toutefois été semé d’embûches.

Le secteur crypto est aujourd’hui sur le point de prendre un tournant décisif. Il est clair que le marché continuera d’évoluer et d’attirer de plus en plus d’attention, y compris celles des acteurs indésirables : les entreprises du Web3 doivent donc offrir à leurs utilisateurs l’expérience crypto sécurisée, fiable et transparente qu’ils méritent.

Les utilisateurs doivent se sentir à l’abri des menaces numériques et ont besoin de plateformes stables, avec des fonctionnalités performantes. Ils ont aussi le droit de savoir exactement ce que ces plateformes font de leur argent et de leurs renseignements personnels.

Dès sa création, Binance a choisi de privilégier la sécurité des utilisateurs plutôt que le profit. Nous avons lancé Binance en 2017 avec un objectif simple : rendre les cryptos accessibles au plus de personnes possible, en répondant aux demandes des utilisateurs et en agissant dans leur meilleur intérêt quoi qu’il arrive.

Nous souhaitons aujourd’hui détailler les mécanismes que nous employons pour protéger les actifs des clients de Binance, notamment les nombreux outils mis à la disposition de nos utilisateurs et les protocoles de sécurité installés en backend. Nous profitons de cette occasion pour lancer un appel aux autres sociétés du Web3 et leur demander de mettre en œuvre des mesures similaires, si ce n’est pas déjà le cas.

Les rouages de nos mesures de protection

Notre approche de la sécurité des utilisateurs est holistique : protocoles KYC (connaissance du client) avancés, algorithmes de détection des risques impulsés par l’apprentissage automatique, formation du personnel en interne sur les failles de sécurité potentielles…

Penchons-nous d’abord sur la première et probablement la plus importante mesure de toute institution financière digne de ce nom : les protocoles KYC et de lutte contre le blanchiment d’argent (LBC).

1. Les protocoles KYC (connaissance client) et de lutte contre le blanchiment d’argent (LBC)

Binance collabore avec des fournisseurs du monde entier pour créer des procédures KYC conformes dans plusieurs juridictions. Par exemple, certaines régions peuvent exiger un justificatif de domicile ou des vérifications supplémentaires.

Notre processus KYC standard est plus poussé que celui de la plupart des institutions financières : tous les nouveaux utilisateurs doivent valider une série de contrôles, y compris la vérification de leurs documents et de leur visage, avant de pouvoir accéder aux services cryptos proposés sur notre plateforme.

En complément du protocole KYC, nous appliquons des processus robustes de lutte contre le blanchiment d’argent (LBC) grâce à des services internes et des fournisseurs externes, tels que Chainalysis, qui assistent les enquêtes ciblées et les efforts visant à récupérer les fonds.

2. L’authentification multifacteur (AMF)

L’authentification multifacteur (AMF) est une mesure cruciale qui améliore la sécurité et la convivialité de l’expérience utilisateur sur Binance. En fonction du niveau de risque, nous couplons certaines activités du compte aux exigences d’AMF adéquates.

Ainsi, les activités à faible niveau de risque (par exemple se connecter au compte pour en vérifier le solde) ne nécessitent généralement pas l’AMF, mais les activités à haut niveau de risque, en particulier les retraits, déclenchent systématiquement des étapes de vérification supplémentaires.

3. La surveillance en temps réel

Nous utilisons des algorithmes avancés d’intelligence artificielle et d’apprentissage automatique pour détecter en temps réel les activités suspectes au sein et autour de la plateforme, notamment les connexions inhabituelles ou les tendances de transaction anormales.

Notre système peut envoyer des notifications en temps réel qui avertissent les utilisateurs des risques potentiels avant qu’ils ne poursuivent l’opération. Il est aussi capable d’intercepter les transactions sortantes vers des « adresses suspectes » connues de nos services avant de limiter temporairement la capacité de retrait de l’utilisateur concerné.

4. La surveillance du dark web

Nous surveillons en permanence les forums et les marchés du dark web pour identifier les tactiques d’attaque les plus récentes, les menaces potentielles et les fuites de données tierces. Toutes les informations que nous recueillons sont transmises de manière proactive aux organismes d’application de la loi, et toutes les données appartenant potentiellement à des utilisateurs que nous trouvons sur le dark web sont transférées aux utilisateurs en question, dont les comptes sont suspendus.

5. La formation du personnel

Les pirates s’attaquent souvent aux entreprises de l’intérieur, par l’intermédiaire de leurs employés. Certaines des plus grandes marques au monde ont été victimes de violations de données gigantesques simplement parce qu’un membre du personnel avait cliqué sur un lien de phishing.

La formation du personnel fait partie intégrante de l’engagement de Binance en matière de sécurité. Tous les membres de notre équipe suivent une formation de routine sur les escroqueries et les types d’attaques d’ingénierie sociale les plus récentes, et nous organisons également des exercices d’e-mails de phishing pour vérifier qu’ils appliquent les meilleures pratiques.

Les outils que vous pouvez utiliser pour protéger vos fonds

Comme vous le voyez, nous consacrons des ressources importantes pour vous protéger en backend, mais la meilleure défense reste celle que vous mettez vous-même en place. Votre compte est en quelque sorte un coffre-fort conservé sur notre plateforme, et nous avons mis sur pied ce qui s’apparente à une armée de soldats pour le protéger. Toutes ces mesures peuvent cependant être réduites à néant en quelques instants si vous divulguez volontairement votre mot de passe ou donnez de votre propre chef de l’argent à un cambrioleur extérieur.

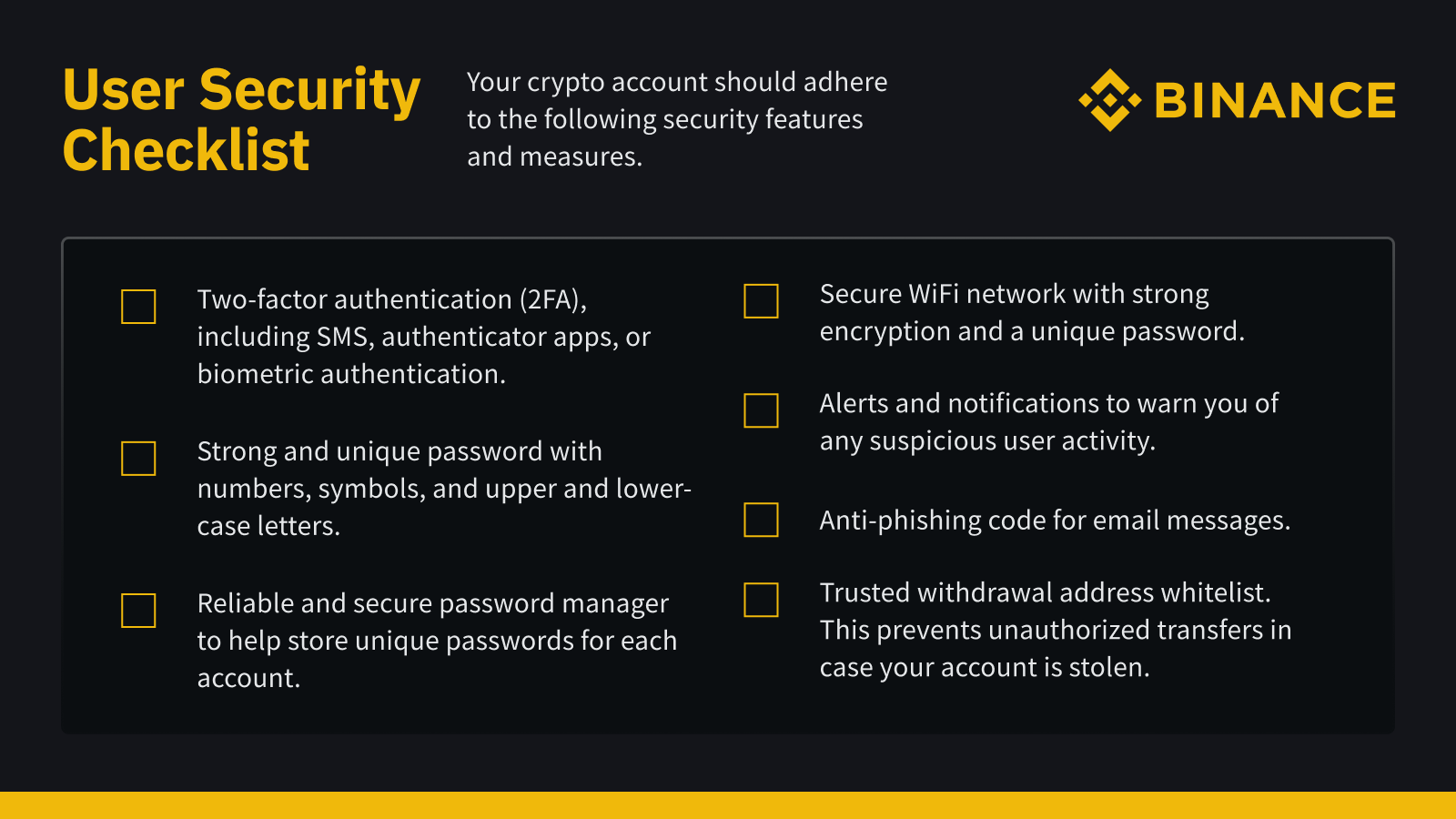

Sur Binance, chaque utilisateur a accès à des outils de sécurité avancés conçus pour contrecarrer un large éventail de menaces, des attaques de phishing aux prises de contrôle de compte : des codes anti-phishing, des listes blanches de retrait, diverses formes d’authentification à deux facteurs, et bien d’autres outils encore.

1. L’authentification à deux facteurs (A2F)

Activez l’authentification à deux facteurs (A2F) sur toutes vos plateformes, et pas seulement sur Binance : un simple mot de passe ne suffit pas.

L’A2F est l’une de vos lignes de défense les plus solides contre les pirates informatiques. Comme nous venons de l’expliquer, votre compte est un coffre-fort conservé sur notre plateforme, et lorsque l’A2F est activée, les pirates ne peuvent pas l’ouvrir, même s’ils sont en possession de son mot de passe. Ils sont confrontés à un obstacle supplémentaire : l’étape de vérification complémentaire, qui s’effectue sur votre téléphone, votre boîte de messagerie ou une application tierce.

Reportez-vous à notre bibliothèque de guides FAQ pour en savoir plus sur la configuration de l’A2F. Remarque : les SMS sont vulnérables aux tactiques telles que l’usurpation d’identité par SMS. Les Binanciens et Binanciennes peuvent choisir plusieurs autres solutions d’A2F comme une clé d’accès ou notre propre Binance Authenticator.

2. Le code anti-phishing

Une fois configuré, le code anti-phishing vous permet d’identifier les e-mails véritablement envoyés par Binance grâce à un code unique que vous seul connaissez. Tout e-mail de Binance sans votre code anti-phishing est une tentative d’arnaque.

3. Binance Verify

Binance Verify est une base de données officielle que n’importe qui peut utiliser librement pour vérifier l’authenticité des domaines, adresses e-mail, numéros de téléphone, identifiants WeChat, comptes Twitter et identifiants Telegram liés à Binance.

4. La liste blanche des retraits

Vous pouvez créer une liste blanche des retraits pour ajouter des adresses de retrait fiables associées à des cryptos spécifiques afin d’empêcher tout transfert non autorisé en cas de vol de votre compte.

5. Les alertes et notifications

Vous pouvez définir des alertes et des notifications personnalisées en temps réel pour vous tenir au courant des activités sur votre compte, notamment l’ajout de nouveaux appareils, les tentatives de connexion et les transactions suspectes.

Conclusion

En suivant les consignes de sécurité présentées dans cet article et en utilisant les différentes fonctionnalités de Binance, vous pourrez profiter pleinement des avantages qu’offrent les cryptos.

Le secteur de la blockchain doit continuer à privilégier la sécurité des internautes et appliquer des normes strictes. Nous devons gagner la confiance non seulement de nos propres utilisateurs, mais aussi celles des personnes extérieures à l’industrie, car la confiance est le fondement de tout système financier.

Binance s’applique à maintenir les normes de sécurité les plus rigoureuses, car l’avenir d’une économie crypto florissante en dépend. Nous espérons que nos pairs partagent cette conviction.